Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Протокол WPAD

Прежде всего немного теории. Давайте разберемся, как работает протокол и какие сетевые службы нужны для этого.

Автоматическая настройка системы на работу с прокси-сервером производится специальным набором инструкций на JavaScript, который называется PAC-файл (Proxy Auto Configuration), для нахождения его расположения в локальной сети используется протокол WPAD (Web Proxy Auto-Discovery Protocol).

Рассмотрим следующую схему:

Если в ответе DHCP-сервера искомый адрес не найден, то посылается DNS-запрос для хоста wpad в текущем домене. Некоторые браузеры, например, Firefox, не используют DHCP-запросы, а сразу обращаются к DNS. С механизмом поиска службы WPAD через DNS связана одна серьезная уязвимость. Если в текущем домене хост с именем wpad не найден, то поиск будет произведен в вышестоящем домене, при этом выход за пределы домена организации никак не контролируется.

Что это значит? Допустим клиент расположен в домене office.spb.example.com, то поочередно будет произведен поиск следующих хостов:

- wpad.office.spb.example.com

- wpad.spb.example.com

- wpad.example.com

- wpad.com

Пользуясь этим, злоумышленники могут расположить PAC-файл по адресу за пределами домена предприятия и направить весь трафик на свои прокси сервера, в том числе и зашифрованный, в отношении которого можно осуществить атаку типа «человек посередине» с подменой сертификата.

В связи с этим DNS-сервер от Microsoft начиная с Windows Server 2008 содержит хост wpad в черном списке и не разрешает данное имя, даже если соответствующая запись на данном сервере существует.

В среде OC Windows, если предыдущие попытки не принесли результата, производится поиск хоста WPAD на WINS-сервере и посредством широковещательных протоколов LLMNR (Link-Local Multicast Name Resolution) и NBNS (NetBIOS Name Service).

После того, как расположение PAC-файла установлено, система делает попытку получить его из корневой директории веб-сервера по полученному через WPAD адресу, предопределенное имя PAC-файла — wpad.dat. Здесь таится еще одна тонкость. Разные браузеры по-разному формируют запрос к веб-серверу. Например, Firefox обращается по доменному имени — http://wpad.example.com/wpad.dat, а Internet Explorer использует для этого IP-адрес — http://192.168.0.100/wpad.dat.

Поэтому, если данный веб-сервер использует виртуальные хосты, хост wpad должен являться хостом по умолчанию (или корневым хостом), т.е. его содержимое должно отдаваться при обращении к данному серверу без указания имени хоста, просто по IP-адресу.

Также, в целях безопасности, PAC-файл не должен быть доступен за пределами локальной сети.

PAC-файл

Как мы уже упоминали, PAC-файл является JavaScript-скриптом, однако количество инструкций в нем жестко ограничено. Разберем некоторые из них.

isPlainHostName(host) — истина если host — «плоское» имя хоста, т.е. обычное NetBIOS-имя и т.п. Позволяет определять обращения к хостам локальной сети по простому имени.

dnsDomainIs(host, domain) — истина, если домен в запросе (host) совпадает с заданным в директиве domain.

isResolvable(host) — истина, если доменное имя удается разрешить. Данную инструкцию следует использовать осторожно, так как она делает дополнительный DNS-запрос, что может увеличить нагрузку на сервера и ухудшить время отклика.

isInNet(host, pattern, mask) — истина, если IP-адрес хоста совпадает с шаблоном, где pattern — шаблон сети, mask — маска. Например, 192.168.0.0, 255.255.255.0.

shExpMatch(str, shexp) — истина, если строка совпадает с шаблоном, в качестве строки можно использовать host или url, при этом следует помнить, что шаблон не является регулярным выражением.

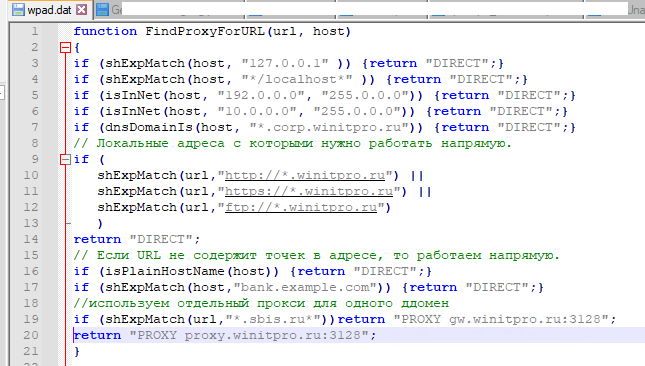

Этих инструкций вполне достаточно, чтобы составить достаточно подробные и разветвленные правила для работы с прокси-сервером. Попробуем составить реальный сценарий.

Прежде всего укажем функцию:

function FindProxyForURL(url, host)

{

...

}Данная функция получает от браузера URL и host из запроса и в ответ должна вернуть адрес прокси-сервера. Внутри фигурных скобок следует располагать инструкции и условия, в зависимости от выполнения которых браузеру будет возвращен тот или иной результат.

Начнем с того, что не следует направлять на прокси. Прежде всего это «плоские» имена, когда к какому-либо ресурсу пытаются обратиться по короткому имени, например, http://server, так как это однозначно ресурс локальной сети.

if (isPlainHostName(host)) {return "DIRECT";}Согласно данной записи, если в поле host запроса содержится «плоское» имя, то возвращаем браузеру директиву DIRECT, что означает, что прокси-сервер для этого соединения использовать не следует.

Таким же образом предписываем обращаться напрямую по запросам с IP-адресами локальной сети:

if (isInNet(host, "192.168.31.0", "255.255.255.0")) {return "DIRECT";}И локальным адресам:

if (shExpMatch(host, "127.0.0.1" )) {return "DIRECT";}

if (shExpMatch(host, "*/localhost*" )) {return "DIRECT";}Кстати, первое правило можно переписать по-другому:

if (isInNet(host, "127.0.0.1", "255.255.255.255")) {return "DIRECT";}В доменной сети также следует настроить прямое соединение для внутренних ресурсов:

if (dnsDomainIs(host, ".interface31.lab")) {return "DIRECT";}Аналогичным образом можно направить мимо прокси какие-либо критичные внешние ресурсы, например, интернет-банки или площадки электронных торгов.

Если ваш прокси не обрабатывает https запросы, то их тоже следует направить мимо, обратите внимание, что вместо host в данном правиле мы используем url:

if (shExpMatch(url, "https:*")) {return "DIRECT";}Тоже самое следует сделать и для ftp запросов:

if (shExpMatch(url, "ftp:*")) {return "DIRECT";}И наконец все, что не попало ни под одно правило отправляем на прокси:

return "PROXY srv-gw01.interface31.lab:3128";Разобравшись с тем, как устроен PAC-файл перейдем к сценариям практической реализации служб WPAD в сети.

Сети Active Directory

Так как все наши статьи преемственны, то далее будет подразумеваться что WPAD настраивается для работы с роутером в сети Active Directory, описанного нами в цикле Настраиваем Squid для работы с Active Directory, таким образом данный материал может служить его логическим завершением.

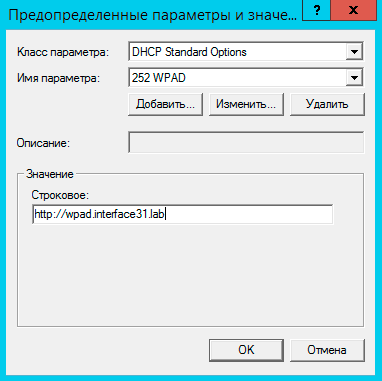

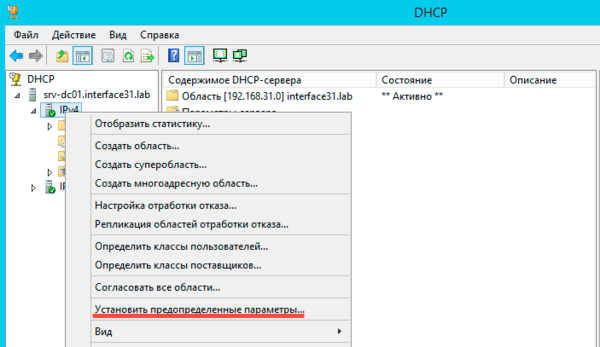

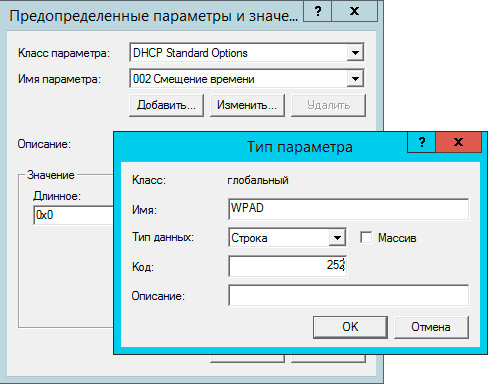

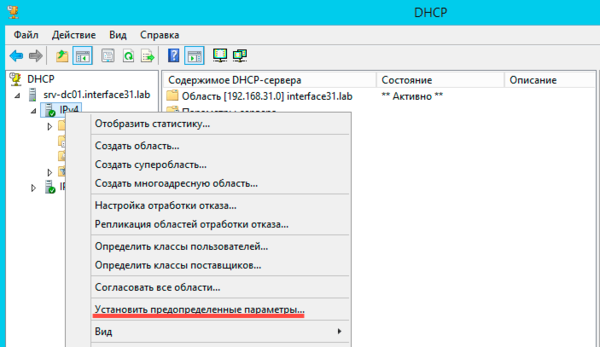

Начнем с настройки DHCP, откроем соответствующую оснастку и перейдем к списку серверов, щелкните правой кнопкой мыши на пункт IPv4 и выберите Предопределенные параметры.

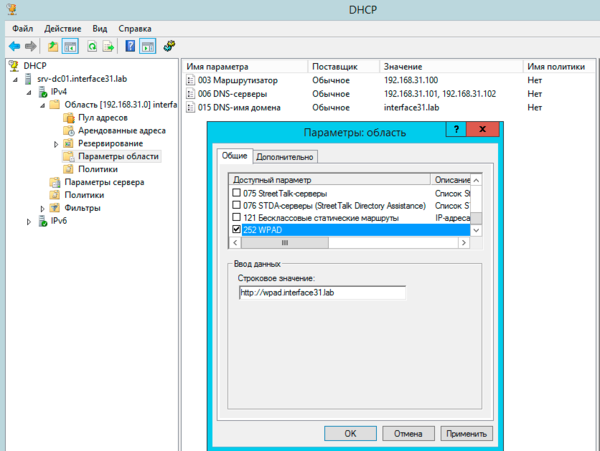

- Имя — WPAD

- Тип данных — строка

- Код — 252

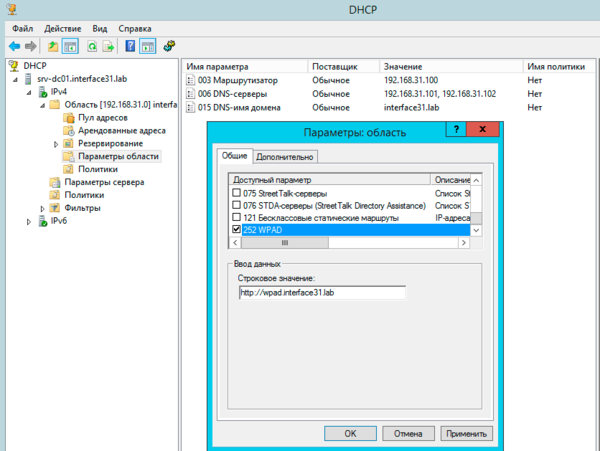

Затем нажмите ОК и в поле Значение — Строковое введите адрес расположения PAC-файла, в нашем случае это http://wpad.interface31.lab

После чего перейдите в Область — Параметры области — Настроить параметры и добавьте созданную нами опцию WPAD.

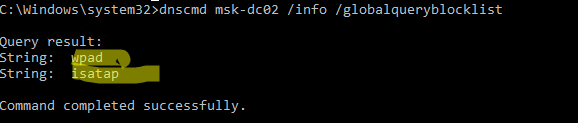

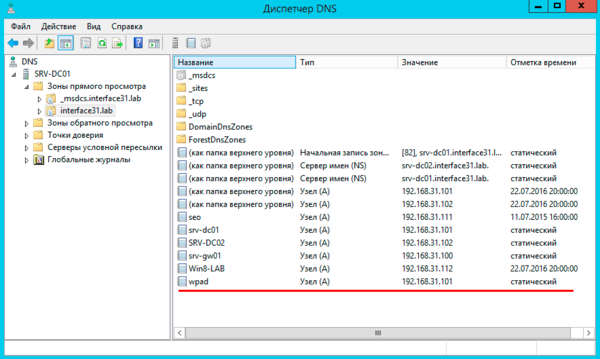

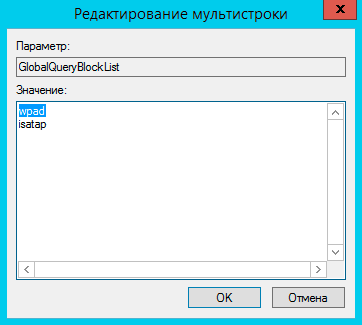

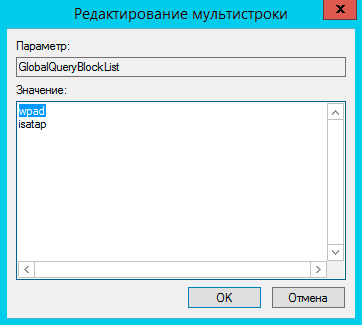

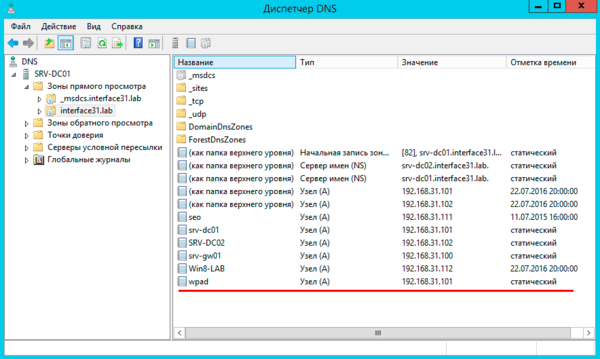

Следующим шагом будет настройка DNS, прежде всего откорректируем черный список, для этого на DNS-сервере откроем редактор реестра и перейдем в раздел:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesDNSParametersОткроем опцию GlobalQueryBlockList и удалим оттуда значение wpad, после чего службу DNS нужно перезапустить.

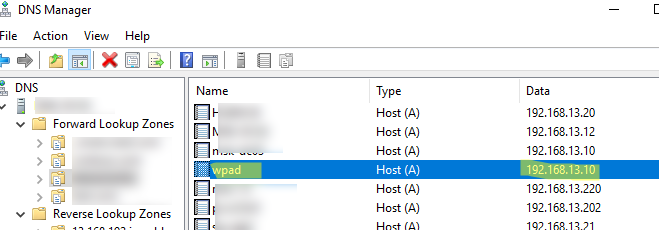

Затем добавьте запись типа A для хоста wpad, которая должна указывать на веб-сервер с PAC-файлом.

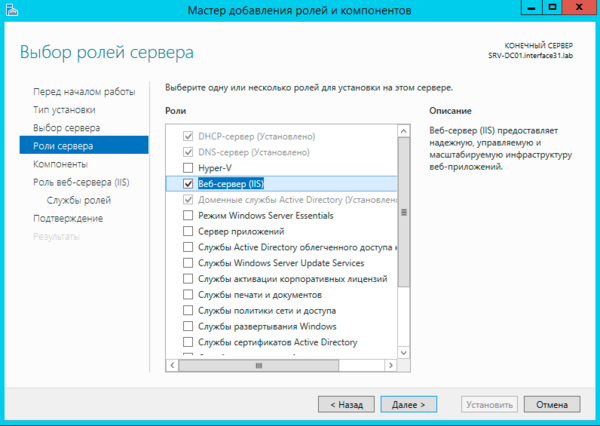

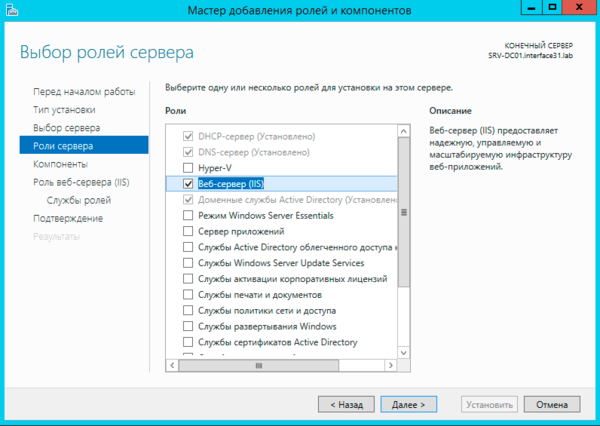

Закончив настройки DHCP и DNS следует наконец установить на выбранный хост веб-сервер и разместить на нем wpad.dat. Никаких ограничений здесь нет, вы можете настроить любой веб-сервер на любом узле сети. В нашем случае напрашиваются два варианта: веб-сервер непосредственно на роутере, мы рекомендуем для этих целей простой и легкий lighttpd или веб-сервер на одном из контроллеров домена, в этом случае предпочтение следует отдать IIS.

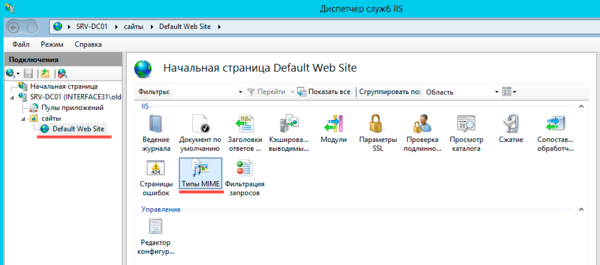

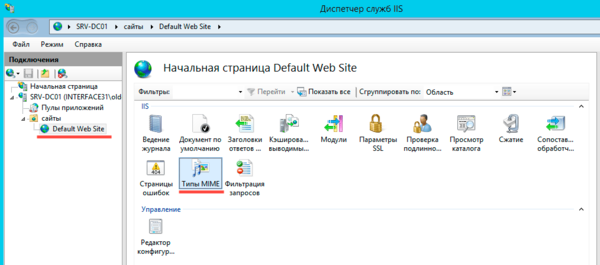

В данной части статьи мы рассмотрим вариант с IIS, а к lighttpd вернемся чуть позже, когда будем говорить об одноранговых сетях. Мы не будем подробно останавливаться на установке роли Веб-сервер (IIS), достаточно просто пройти все шаги мастера со значениями по умолчанию.

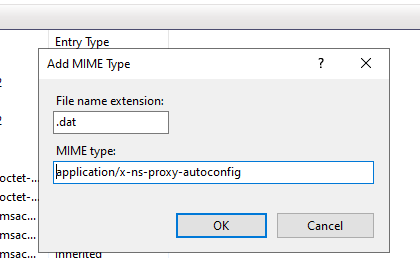

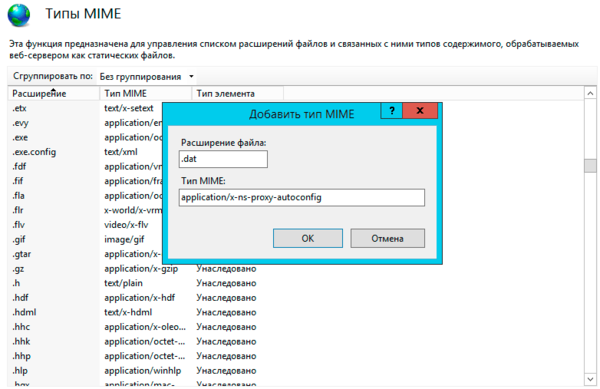

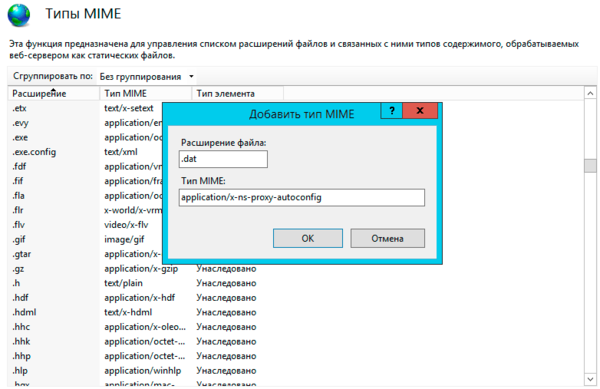

После установки роли перейдите в Диспетчер служб IIS — Сайты — Default Web Site в настройках которого выберите Типы MIME.

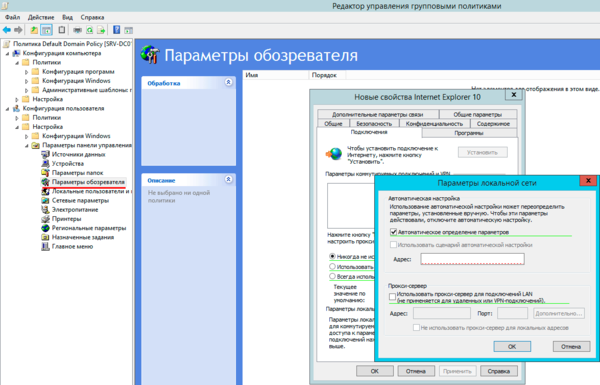

Как правило, дальнейших действий не требуется. Internet Explorer и Edge по умолчанию имеют настройку автоматического определения настройки параметров прокси-сервера. Но можно подстраховаться и создать отдельную политику в GPO, для этого используйте Конфигурация пользователя — Настройка — Параметры панели управления — Параметры обозревателя.

Одноранговая сеть

Одноранговая сеть

В одноранговых сетях обычно применяются прозрачные прокси, не требующие настройки параметров браузера, однако в ряде случаев, например, для аутентификации, от прозрачности приходится отказываться, следовательно, возникает потребность в WPAD. Далее мы будем рассматривать настройку на примере роутера, настроенного по нашей статье: Ubuntu Server. Настраиваем роутер NAT + DHCP + Squid3.

Так как в большинстве случаев лишних серверов в небольших сетях нет, то все службы будем располагать в пределах роутера. DHCP и кэширующий DNS у нас уже есть, в виде пакета dnsmasq, а в качестве веб-сервера можно установить легковесный lighttpd. На первый взгляд все необходимое имеется и особых проблем возникнуть не должно.

А теперь вспомним, как происходит поиск PAC-файла. Если браузер не получил нужной опции по DHCP или не умеет ее получать, он делает DNS-запрос для хоста wpad в текущем домене. Мы специально выделили ключевой момент — в текущем домене. А какой текущий домен в одноранговой сети? Правильно, никакого…

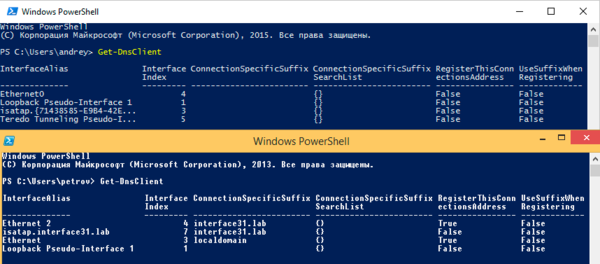

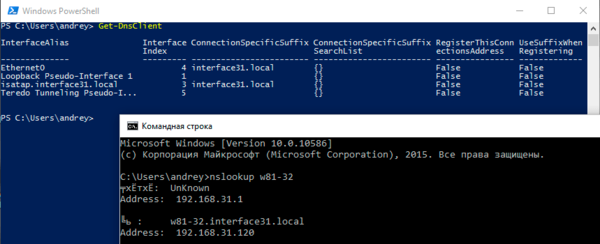

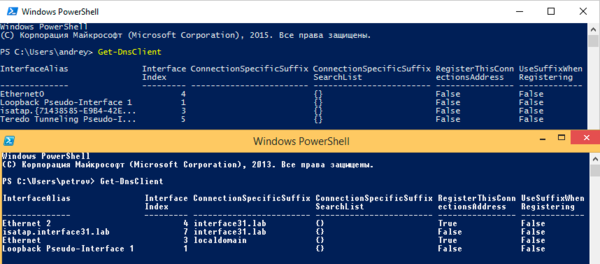

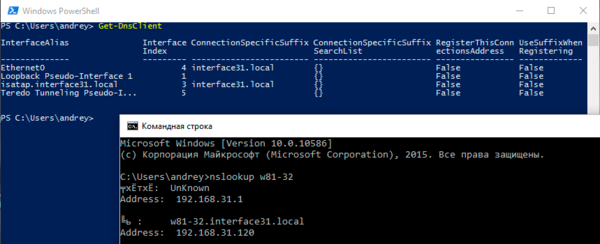

Чтобы убедиться в этом, следует проверить DNS-суффикс текущего подключения. Для этого в консоли PowerShell выполните команду:

Get-DnsClientНиже показан вывод команды для одноранговой и доменной сетей, разница в отсутствии DNS-суффикса отлично видна «невооруженным глазом».

Откроем /etc/dnsmasq.conf и последовательно изменим в нем следующие опции:

local=/interface31.local/Данная опция указывает, что домен interface31.local — локальный и разрешать его имена на вышестоящих DNS-серверах не следует.

address=/wpad.interface31.local/192.168.31.1Данная запись в формате dnsmasq является аналогом A-записи для хоста wpad, где 192.168.31.1 — адрес хоста, на котором будет расположен веб-сервер (в нашем случае это роутер).

domain=interface31.localDNS-имя домена, передаваемое клиенту в опции 015 DHCP.

dhcp-option=252,http://wpad.interface31.local/wpad.datЗадает расположение PAC-файла.

Перезапустим службу:

service dnsmasq restartТеперь заново получим IP-адрес и снова проверим DNS-суффикс, также можно попробовать разрешить любое плоское имя (существующего хоста) командой nslookup.

Установим lighttpd:

apt-get install lighttpdЗатем откроем его конфигурационный файл /etc/lighttpd/lighttpd.conf и добавим туда опцию:

server.bind = "192.168.31.1"Это ограничит работу веб-сервера только локальной сетью.

После чего следует убедиться, что в файле /etc/mime.types присутствует запись:

application/x-ns-proxy-autoconfig pac datЕсли такой записи нет, то ее следует добавить.

Перезапустим веб-сервер:

service lighttpd restartНа этом настройка сервера закончена, осталось разместить PAC-файл в директории /var/www и проверить работу браузеров.

Поскольку одноранговая сеть не предоставляет таких возможностей по управлению клиентскими ПК как ActiveDirectory, то следует предпринять меры по предотвращению обхода прокси. Это можно сделать через iptables, запретив форвардинг пакетов с назначением на 80-й порт. Но лучше поступить иначе.

В /etc/nat добавим следующее правило:

# Запрещаем обход прокси

iptables -t nat -A PREROUTING -i eth1 ! -d 192.168.31.0/24 -p tcp -m multiport --dport 80,8080,3128 -j REDIRECT --to-port 80Данная конструкция перенаправит все запросы к веб-серверам или сторонним прокси на порт 80 нашего роутера, где работает собственный веб-сервер.

В конфигурацию lighttpd добавим опцию (не забудьте перезапустить веб-сервер):

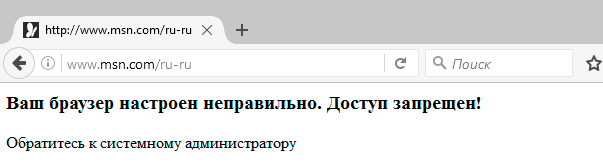

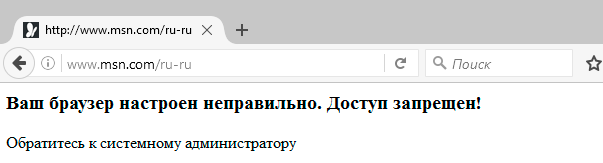

server.error-handler-404 = "/index.html"Теперь в /var/www создадим файл index.html со следующим содержимым:

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

</head>

<body>

<h3>Ваш браузер настроен неправильно. Доступ запрещен!</h3>

<p>Обратитесь к системному администратору</p>

</body>

</html>После чего при попытке обхода прокси пользователь увидит сообщение:

Если вам нужно разрешить работу с некоторыми сайтами напрямую, минуя прокси, то перед запрещающим правилом добавьте:

iptables -t nat -A PREROUTING -i eth1 -d xxx.xxx.xxx.xxx -j ACCEPTгде xxx.xxx.xxx.xxx — IP-адрес требуемого ресурса.

Как видим, настроить автоматическое получение параметров прокси совсем несложно и можно эффективно применять данную технологию как в крупных, так и в небольших сетях.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

В рунете мало информации об такой замечательной вещи как «Автоматическая настройка прокси сервера». В этой статье я постараюсь подробно остановиться на данном вопросе.

Суть технологии заключается в том, что браузер читает специальный файл написаный на языке JavaScript, в котором определена только одна функция:

function FindProxyForURL(url, host)

{

...

}

где,

url – полный URL запрашиваемого документа

host – имя поста извлекаемое из URL. Этот параметр необходим только для удобства. Он содержит всё от :// и до первого / или :. Номер порта не включается в этот параметр.

Функция возвращает строку содержащую один или несколько способов доступа к запрашиваемому документу. Формат строки следующий:

null — если строка null, то использовать прокси сервер не нужно;

DIRECT — прямое соединение без использования прокси;

PROXY host:port — определяет какой прокси сервер необходимо использовать;

SOCKS host:port — определяет SOCKS сервер который необходимо использовать.

Строка может содержать несколько приведенных выше параметров разделенных точкой с запятой. Тогда браузер будет перебирать их по очереди пока не найдёт доступный прокси сервер.

В главной функции могут быть вызваны следующие функции:

- isPlainHostName(host) возвращает true если строка host не содержит точек («.»).

- dnsDomainIs(host, domain) вернет true если domain принадлежит host

- localHostOrDomainIs(host, hostdomain) возвращает true если строка host (имя хоста или домена) содержится в строке hostdomain

- isResolvable(host) возвращает true если возможно определить IP адрес для заданной строки host

- isInNet(host, pattern, mask) возвращает true если IP адрес или имя хоста в строке host соответствует шаблону pattern и маске mask

- dnsResolve(host) возвращает IP адрес для заданного host

- myIpAddress() возвращает IP адрес компьютера

- dnsDomainLevels(host) возвращает количество точек в строке host. Другими словами уровень домена

- shExpMatch(str, shellexp) вернет true если строка str соответствует регулярному выражению в строке shellexp (формат регулярных выражений shellexp, а не regexp). Например shExpMatch(«a/b/c»,»*/b/*») вернет true

- weekdayRange(wd1 [, wd2 ][, «GMT«]) вернет true если текущая дата или дата заданная в параметре GTM, соответствует заданному дню недели или диапазону дней. Дни недели записываются в закавыченной строке из следующих вариантов (SUN|MON|TUE|WED|THU|FRI|SAT)

- dateRange([day1] [,month1] [,year1] [,day2] [,month2] [,year2] [,»GMT«]) вернет true если текущая дата или дата заданная в параметре GTM попадает в указанный диапазон. Название месяца задается закавыченной строкой из следующих вариантов (JAN|FEB|MAR|APR|MAY|JUN|JUL|AUG|SEP|OCT|NOV|DEC)

- timeRange(hour1, minute1, second1, hour2, minute2, second2 [, «GMT«])

- timeRange(hour1, minute1, hour2, minute2 [, «GMT«])

- timeRange(hour1, hour2 [, «GMT«])

- timeRange(hour [, «GMT«])

Браузеры Firefox и Internet Explorer поддерживает только системную кодировку в PAC файле и не поддерживают Unicode кодировки, такие как UTF-8.

Приведу небольшой пример:

function FindProxyForURL(url, host)

{

if (isPlainHostName(host) || dnsDomainIs(host, ".mydomain.com"))

return "DIRECT";

else if (shExpMatch(host, "*.com"))

return "PROXY proxy1.mydomain.com:8080; " +

"PROXY proxy4.mydomain.com:8080";

else if (shExpMatch(host, "*.edu"))

return "PROXY proxy2.mydomain.com:8080; " +

"PROXY proxy4.mydomain.com:8080";

else

return "PROXY proxy3.mydomain.com:8080; " +

"PROXY proxy4.mydomain.com:8080";

}

Данный скрип говорить устанавливать браузеру прямое соединение для локальных хостов или под доменов домена .mydomain.com. Для доменов из зоны .com используются прокси серверы 1 и 4, для доменов из зоны .edu прокси 2 и 4 ну и для всех оставшихся вариантов прокси 3 и 4.

Теперь остановлюсь на вопросе как указать браузеру использовать автоматическую конфигурацию прокси серверов. Для этого есть несколько вариантов:

- Задать адрес скрипта вручную. Скрипт выкладывается на сервер доступный для пользователя. Обычно имя скрипта proxy.dat, однако если следовать спецификации WPAD скрипт следует назвать wpad.dat. Так же сервер должен отдавать файл с MIME типом application/x-ns-proxy-autoconfig

- Второй способ WPAD метод основанный на DNS. Подробнее можно прочесть по ссылке ru.wikipedia.org/wiki/Web_Proxy_Autodiscovery_Protocol

- И третий способ WPAD, основанный на DHCP. WPAD просто выдает PAC скрипт с выбранный номером 252 в «аренду» запросившему IP. Браузер получает URL скрипта и просто качает его по ссылке. Для этого необходимо:

- Добавим в /etc/dhcp/dhcpd.conf следующие строчки.

option local-pac-server code 252 = text;

option local-pac-server «wpad.example.com:80/wpad.dat00»; - Перезапустите DHCP сервер.

Небольшой нюанс — у DHCP приоритет выше, чем у DNS, как следствие — гораздо быстрее. И можно вместо имени сайта указать его IP, в этом случае отсутствуют расходы времени на преобразование адреса в имя, что добавляет скорости.

- Добавим в /etc/dhcp/dhcpd.conf следующие строчки.

Настройка браузеров. В параметрах программы нужно указать определение прокси-сервера:

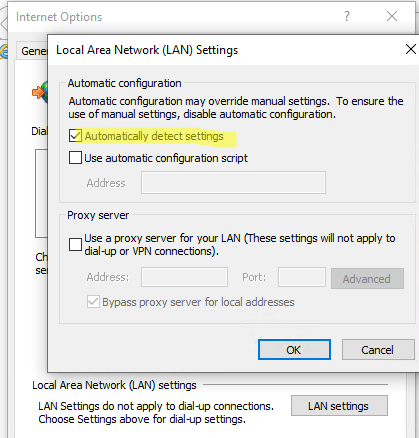

- В браузере Explorer

Сервис -> Свойства обозревателя -> Подключения -> Настройка сети

поставить галочку напротив опции «Автоматическое определение параметров»

или поставить галочку напротив опции «Использовать сценарий автоматической настройки» и в поле «Адрес» написать путь до PAC файла. Например: wpad.example.com:80/wpad.dat - В браузере Opera

Настройки -> Дополнительно -> Сеть -> Прокси-серверы

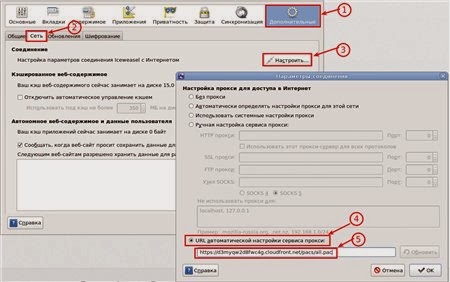

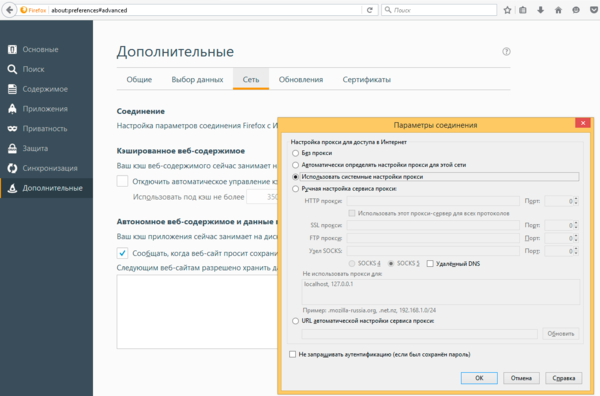

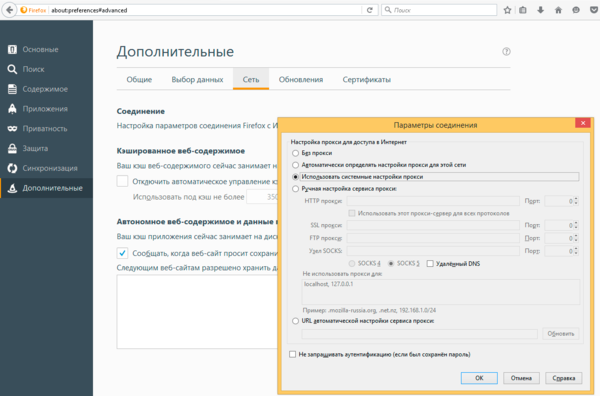

поставить галочку напротив опции «Автоматическая конфигурация прокси-сервера» и в поле «Адрес» написать путь до PAC файла. - В браузере Firefox

Инструменты->Настройки->Дополнительно->Сеть->Соединение(Настроить)

выберать опции «Автоматически определять настройки прокси для этой сети»

или выберать опцию «URL автоматической настройки сервиса прокси» и в поле «Адрес» написать путь до PAC файла.

Ещё несколько полезной информации можно почерпнуть по адресу en.wikipedia.org/wiki/Proxy_auto-config

Содержание

- Proxy Auto Configuration (PAC)

- Использование файлов автоматической настройки прокси-сервера (PAC) в IEAK 11

- Пример 1. Прямое подключение для локального узла.

- Пример 2. Прямое подключение для узла за брандмауэром.

- Пример 3. Прямое подключение для разрешимого имени узла.

- Пример 4. Прямое подключение для узла в указанной подсети.

- Пример 5. Определение типа подключения на основе домена узла.

- Пример 6. Определение типа подключения на основе протокола.

- Пример 7. Определение прокси-сервера по имени узла, соответствующему IP-адресу.

- Пример 8. Подключение через прокси-сервер, если IP-адрес узла соответствует указанному IP-адресу.

- Пример 9. Подключение через прокси-сервер, если имя узла содержит точки.

- Пример 10. Подключение через прокси-сервер в зависимости от дня недели.

- Автоматическое обнаружение параметров прокси с помощью WPAD (Web Proxy Auto-Discovery Protocol)

- Настройка параметров прокси в файле wpad.dat

- Настройка WPAD записей в DHCP и DNS

- Использование WPAD с настройками прокси в браузерах

Proxy Auto Configuration (PAC)

В рунете мало информации об такой замечательной вещи как «Автоматическая настройка прокси сервера». В этой статье я постараюсь подробно остановиться на данном вопросе.

Суть технологии заключается в том, что браузер читает специальный файл написаный на языке JavaScript, в котором определена только одна функция:

function FindProxyForURL(url, host)

<

.

>

где,

url – полный URL запрашиваемого документа

host – имя поста извлекаемое из URL. Этот параметр необходим только для удобства. Он содержит всё от :// и до первого / или :. Номер порта не включается в этот параметр.

Функция возвращает строку содержащую один или несколько способов доступа к запрашиваемому документу. Формат строки следующий:

null — если строка null, то использовать прокси сервер не нужно;

DIRECT — прямое соединение без использования прокси;

PROXY host:port — определяет какой прокси сервер необходимо использовать;

SOCKS host:port — определяет SOCKS сервер который необходимо использовать.

Строка может содержать несколько приведенных выше параметров разделенных точкой с запятой. Тогда браузер будет перебирать их по очереди пока не найдёт доступный прокси сервер.

В главной функции могут быть вызваны следующие функции:

- isPlainHostName(host) возвращает true если строка host не содержит точек («.»).

- dnsDomainIs(host, domain) вернет true если domain принадлежит host

- localHostOrDomainIs(host, hostdomain) возвращает true если строка host (имя хоста или домена) содержится в строке hostdomain

- isResolvable(host) возвращает true если возможно определить IP адрес для заданной строки host

- isInNet(host, pattern, mask) возвращает true если IP адрес или имя хоста в строке host соответствует шаблону pattern и маске mask

- dnsResolve(host) возвращает IP адрес для заданного host

- myIpAddress() возвращает IP адрес компьютера

- dnsDomainLevels(host) возвращает количество точек в строке host. Другими словами уровень домена

- shExpMatch(str, shellexp) вернет true если строка str соответствует регулярному выражению в строке shellexp (формат регулярных выражений shellexp, а не regexp). Например shExpMatch(«a/b/c»,»*/b/*») вернет true

- weekdayRange(wd1 [, wd2 ][, «GMT«]) вернет true если текущая дата или дата заданная в параметре GTM, соответствует заданному дню недели или диапазону дней. Дни недели записываются в закавыченной строке из следующих вариантов (SUN|MON|TUE|WED|THU|FRI|SAT)

- dateRange([day1] [,month1] [,year1] [,day2] [,month2] [,year2] [,»GMT«]) вернет true если текущая дата или дата заданная в параметре GTM попадает в указанный диапазон. Название месяца задается закавыченной строкой из следующих вариантов (JAN|FEB|MAR|APR|MAY|JUN|JUL|AUG|SEP|OCT|NOV|DEC)

- timeRange(hour1, minute1, second1, hour2, minute2, second2 [, «GMT«])

- timeRange(hour1, minute1, hour2, minute2 [, «GMT«])

- timeRange(hour1, hour2 [, «GMT«])

- timeRange(hour [, «GMT«])

Браузеры Firefox и Internet Explorer поддерживает только системную кодировку в PAC файле и не поддерживают Unicode кодировки, такие как UTF-8.

Источник

Использование файлов автоматической настройки прокси-сервера (PAC) в IEAK 11

Обновление: Устаревшее и не поддерживаемое классическое приложение Internet Explorer 11 планируется окончательно отключить с помощью обновления Майкрософт Edge в некоторых версиях Windows 10 14 февраля 2023 г.

Мы настоятельно рекомендуем настроить режим IE в Майкрософт Edge и отключить IE11 до этой даты, чтобы ваша организация не перебоев в бизнесе.

Здесь приведены различные способы использования файла автоматической настройки прокси-сервера (PAC) для указания URL-адреса автоматического прокси-сервера. Мы добавили здесь некоторые примеры в помощь. Однако нужно будет изменить имена прокси-серверов, номера портов и IP-адреса в соответствии со сведениями о вашей организации.

Пример 1. Прямое подключение для локального узла.

В этом примере возможно прямое подключение для локального узла. Если же сервер не является локальным, то он должен устанавливать подключение через прокси-сервер. В частности, функция isPlainHostName проверяет наличие точек (.) в имени узла. Если функция находит точки, это значит, что узел не является локальным, и она возвращает значение false. В противном случае она возвращает значение true.

Пример 2. Прямое подключение для узла за брандмауэром.

В этом примере возможно прямое подключение для узла за брандмауэром. Если же сервер находится вне брандмауэра, то он должен устанавливать подключение через прокси-сервер. В частности, функция localHostOrDomainIs работает только для URL-адресов в локальном домене. Если доменное имя узла соответствует предоставленным данным о домене, то функция dnsDomainIs возвращает значение true.

Пример 3. Прямое подключение для разрешимого имени узла.

В этом примере возможно прямое подключение для узла, имя которого удается разрешить. Если же имя не удается разрешить, то сервер должен устанавливать подключение через прокси-сервер. В частности, эта функция запрашивает DNS-сервер для разрешения переданного ей имени узла. Если удается разрешить имя, устанавливается прямое подключение. В противном случае устанавливается подключение через прокси-сервер. Это особенно полезно, если внутренний DNS-сервер используется для разрешения всех внутренних имен узлов.

Важно!

Функция isResolvable запрашивает DNS-сервер. Ссылки на объекты, свойства и методы объектной модели вызывают ошибку файла автоматической настройки прокси-сервера без выдачи сообщений. Например, ссылки window.open(. ) , alert(. ) и password(. ) вызывают сбой файла конфигурации прокси-сервера.

Пример 4. Прямое подключение для узла в указанной подсети.

В этом примере возможно прямое подключение для узла в указанной подсети. Если же сервер находится вне указанной подсети, то он должен устанавливать подключение через прокси-сервер. В частности, функция isInNet (узел, шаблон, маска) возвращает значение true, если IP-адрес узла соответствует указанному шаблону. Маска указывает, какую часть IP-адреса сопоставлять (255 = сопоставлять, 0 = игнорировать).

Важно!

Функция isInNet запрашивает DNS-сервер. Ссылки на объекты, свойства и методы объектной модели вызывают ошибку файла автоматической настройки прокси-сервера без выдачи сообщений. Например, ссылки window.open(. ) , alert(. ) и password(. ) вызывают сбой файла конфигурации прокси-сервера.

Пример 5. Определение типа подключения на основе домена узла.

В этом примере возможно прямое подключение сервера для локального узла. Если же узел не является локальным, то эта функция определяет используемый прокси-сервер по домену узла. В частности, функция shExpMatch(str, shexp) возвращает значение true, если str соответствует параметру shexp , который использует шаблоны выражения оболочки. Это особенно удобно, если доменное имя узла является одним из критериев выбора прокси-сервера.

Пример 6. Определение типа подключения на основе протокола.

В этом примере используемый протокол извлекается из сервера и служит для выбора прокси-сервера. Если соответствие протокола не обнаруживается, то сервер устанавливает прямое подключение. В частности, функция substring извлекает указанное количество символов из строки. Это особенно удобно, если протокол является одним из критериев выбора прокси-сервера.

Пример 7. Определение прокси-сервера по имени узла, соответствующему IP-адресу.

В этом примере прокси-сервер выбирается путем преобразования имени узла в IP-адрес с последующим сравнением адреса с указанной строкой.

Важно!

Функция dnsResolve запрашивает DNS-сервер. Ссылки на объекты, свойства и методы объектной модели вызывают ошибку файла автоматической настройки прокси-сервера без выдачи сообщений. Например, ссылки window.open(. ) , alert(. ) и password(. ) вызывают сбой файла конфигурации прокси-сервера.

Пример 8. Подключение через прокси-сервер, если IP-адрес узла соответствует указанному IP-адресу.

В этом примере прокси-сервер выбирается путем явного получения IP-адреса с последующим сравнением его с указанной строкой. Если соответствие протокола не обнаруживается, то сервер устанавливает прямое подключение. В частности, функция myIpAddress возвращает IP-адрес (в формате целых чисел, разделенных точками) для узла, на котором работает браузер.

Пример 9. Подключение через прокси-сервер, если имя узла содержит точки.

В этом примере функция проверяет наличие точек (.) в имени узла. Если имя содержит точки, то подключение устанавливается через прокси-сервер. Если точек нет, то устанавливается прямое подключение. В частности, функция dnsDomainLevels возвращает целое число, равное количеству точек в имени узла.

Примечание

Это другой способ определения типа подключения, основанный на характеристиках имени узла.

Пример 10. Подключение через прокси-сервер в зависимости от дня недели.

В этом примере функция определяет необходимость подключения через прокси-сервер в зависимости от дня недели. В дни, которые не попадают в указанный диапазон дат, сервер может устанавливать прямое подключение. В частности, функция weekdayRange(day1 [,day2] [,GMT] ) возвращает, в зависимости от того, находится ли текущее системное время в диапазоне, указанном в параметрах day1 , day2 и GMT . Обязателен только первый параметр. Параметр GMT указывает, что задано время по Гринвичу, а не местное. Эта функция особенно удобна в случаях, когда прокси-сервер нужно использовать в период высокой загрузки, а в относительно свободное время допускается прямое подключение.

Источник

Автоматическое обнаружение параметров прокси с помощью WPAD (Web Proxy Auto-Discovery Protocol)

Протокол WPAD (Web Proxy Auto-Discovery Protocol) позволяет упростить настройку параметров прокси сервера в браузерах на клиентах в вашей сети. Идея WPAD в том, что клиент сам обнаруживает (через DHCP или DNS) в вашей сети веб-сервер, где хранится конфигурационный файл с настройками прокси ( http://yourdomain/wpad.dat ).

Настройка параметров прокси в файле wpad.dat

Правила использования прокси описываются в специальном файле PAC-файле (Proxy Auto Configuration). PAC файл имеет предопределенное имя wpad.dat. В этом файле указываются правила, в которых указано, нужно ли клиенту использовать прокси сервер при подключении или обращаться к запрошенному ресурсу (HTTP, HTTPS или FTP) напрямую.

В файле wpad.dat использует синтаксис Java-script. Вы можете задать адрес прокси сервера по-умолчанию, а также различные исключения и правила, когда клиент должен использовать (или не использовать) подключение через прокси.

Рассмотрим простой примера синтаксиса файла wpad.dat:

function FindProxyForURL(url, host)

<

if (shExpMatch(host, «127.0.0.1» ))

if (shExpMatch(host, «*/localhost*» ))

if (isInNet(host, «192.0.0.0», «255.0.0.0»))

if (isInNet(host, «10.0.0.0», «255.0.0.0»))

//отдельный прокси для одной подсети:

if (isInNet(myIpAddress(), «172.10.30.0», «255.255.255.0»))

PAC файл обычно состоит из одной функции FindProxyForURL , которая возвращает клиенту адрес прокси в зависимости от запрошенного URL адреса. В данном случае директива return «DIRECT» указывает, что для данных адресов и доменов нужно использовать прямое подключение (без прокси). Если сайт, к которому обращается клиент не подходит ни под одно из правил в файле WPAD, для доступа к нему используется прокси сервер PROXY proxy.winitpro.ru:3128 .

PAC файл можно использовать в качестве средства простейшей фильтрации контента, чтобы запретить пользователям доступ к определенным сайтам или запретить обращаться к доменам с рекламой.

proxy_empty = «PROXY 127.0.0.1:3128»; // ссылка на несуществующий прокси

if ( shExpMatch(url,»*://twitter.com/*»)) < return proxy_empty; >

if ( shExpMatch(url,»*://spam.*»)) < return proxy_empty; >

if ( shExpMatch(url,»*doubleclick.net/*»))

Нужно разместить файл wpad.dat на HTTP веб сервере в локальной сети, который будет доступен для чтения всем пользователям. Можно использовать веб сервер на Linux (nginx, apache, lighttpd) или Windows (IIS, или даже простейший веб сервер на PowerShell).

В нашем примере я опубликую файл wpad.dat на веб сервере IIS на контроллере домена. Скопируйте файл wpad.dat в каталог C:inetpubwwwroot.

Запустите консоли IIS Manager, в настройках сайта IIS выберите раздел MIME Types и добавьте новый тип:

- File name extension: .dat

- MIME type: application/x-ns-proxy-autoconfig

Настройка WPAD записей в DHCP и DNS

Теперь нужно настроить сервера DHCP и DNS записи обнаружения PAC файла клиентами.

Если у вас используется сервер DHCP, можно задать адрес WPAD для клиентов с помощью опции 252.

Теперь нужно создать DNS записи типа A или CNAME для имени wpad в вашем домене.

Если у вас используется Active Directory, обратите внимание, что сервер Microsoft DNS по умолчанию блокирует использование имен wpad и isatap. Можете проверить это, выполнив команду:

dnscmd msk-dc02 /info /globalqueryblocklist

Чтобы разрешить использование этих имен в DNS, нужно выполнить команду:

dnscmd msk-dc02 /config /enableglobalqueryblocklist 0

dnscmd /config /globalqueryblocklist

И добавить запись для isatap:

dnscmd /config /globalqueryblocklist isatap

Эти изменения нужно внести на всех DNS серверах.

Теперь создайте A запись с именем wpad, которая указывает на ваш веб-сервер, где находится WPAD файл. Можно создать A запись вручную через консоль DNS Manager (dnsmgmt.msc) или воспользоваться PowerShell командлетом Add-DnsServerResourceRecordA:

Add-DnsServerResourceRecordA -Name wpad -IPv4Address 192.168.13.10 -ZoneName resource.loc -TimeToLive 01:00:00

Использование WPAD с настройками прокси в браузерах

Теперь нужно настроить браузеры, чтобы при старте они автоматически получали PAC файл с настройками. Для этого в параметрах IE или в настройках прокси в Windows в панели Параметры (команда быстрого доступа ms-settings:network-proxy ) должна быть включена опцию Automatic Detect Settings (Tools > Internet Options > Connections > LAN Settings).

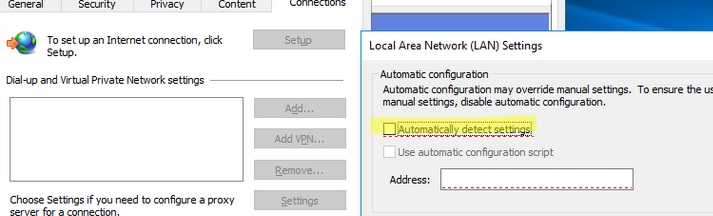

Можно централизованно включи эту опцию с помощью групповой политики User Configuration -> Preferences -> Control Panel Settings -> Internet Settings –> New -> Internet Explorer 10.

Теперь браузеры на клиентских устройствах при загрузке будут искать wpad запись в DNS (или получат ее от DHCP). Если в сети найдет сервер с WPAD, браузер клиента скачает файл http://wpad.%domain%/wpad.dat , выполнит код JavaScript и применит правила прокси-сервера из PAC файла.

Windows например выполняет поиск имени wpad сначала по DNS, затем через Link-Local Multicast Name Resolution (LLMNR) и затем через NetBIOS (NBNS). Если LLMNR и NetBIOS отключены, используется только DNS поиск.

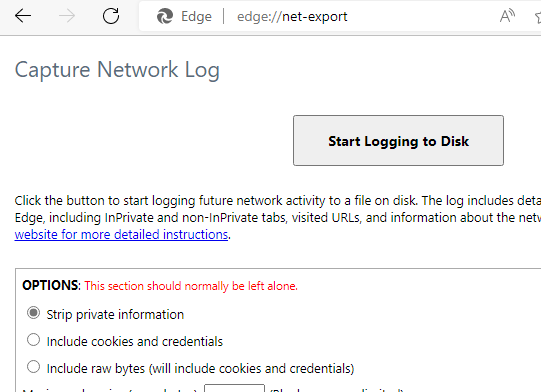

Вы можете проверить, что браузер использует PAC файл при доступе в интернет (для веб браузеров на движке Chromium: Google Chrome, Opera, Microsoft Edge):

- Откройте браузер и перейдите на chrome://net-export/

- Выберите опцию Strip private information и нажмите кнопку Start Logging to Disk;

- Затем укажите имя json файла для сохранения данных;

- Нажмите Stop Logging;

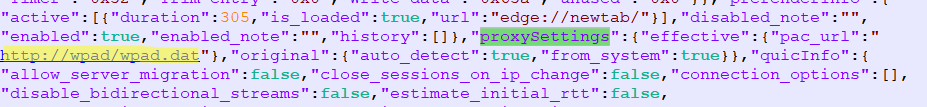

- Откройте полученный json файл с помощью любого текстового редактора и выполните поиск по ключу proxySettings . В нашем примере видно, что браузер использует настройки прокси из wpad.dat:

Если вы хотите запретить использовать WPAD на компьютере Windows, нужно создать параметр Dword параметр с именем DisableWpad и значением 1 в ветке HKLMSOFTWAREMicrosoftWindowsCurrentVersionInternet SettingsWinHttp .

Настройка параметров прокси через файл WPAD (PAC) позволяет добавить гибкость, недоступные при настройке параметров прокси в Windows через GPO. Кроме того, WPAD поддерживается не только на Windows, но и на Linux, MacOS и мобильных устройствах.

Источник

Настройте прокси-сервер в Windows, и приложения отправят ваш сетевой трафик через прокси-сервер. Например, вам может потребоваться использовать прокси-сервер, предоставленный вашим работодателем.

Как правило, вы будете использовать прокси-сервер, если ваша школа или работа предоставит вам его. Вы также можете использовать прокси-сервер, чтобы скрыть свой IP-адрес или доступ к закрытым сайтам, которые недоступны в вашей стране, но для этого рекомендуется использовать VPN (В чём отличие прокси-сервера от VPN?). Если вам нужно настроить прокси для школы или работы, получите необходимые учетные данные и изучите их.

Выбранные вами параметры будут использоваться для Microsoft Edge, Google Chrome, Internet Explorer и других приложений, использующих настройки прокси-сервера. Некоторые приложения, в том числе Mozilla Firefox, позволяют настраивать параметры прокси-сервера, которые переопределяют ваши системные настройки. Вот как настроить системный прокси в Windows 10, 8 и 7.

Windows 8 и 10

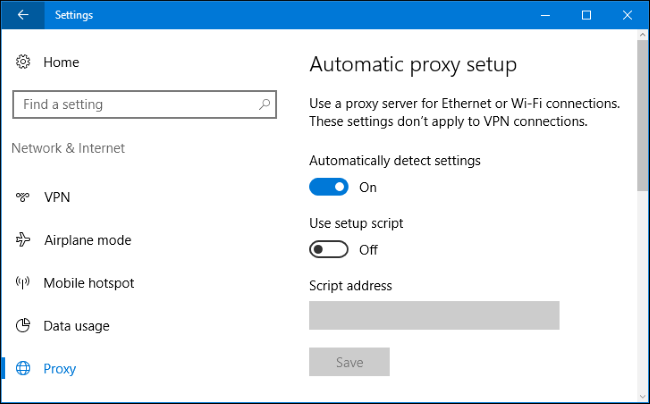

В Windows 10 вы найдете эти параметры в разделе «Настройки» → «Сеть и Интернет» → «Прокси». В Windows 8 тот же экран доступен в настройках ПК → Сетевой прокси.

Настройки здесь применяются, когда вы подключены к сетевым соединениям Ethernet и Wi-Fi, но не будете использоваться, когда вы подключены к VPN .

По умолчанию Windows пытается автоматически определить ваши настройки прокси с параметром «Автоматически определять настройки». В частности, Windows использует протокол автоматического обнаружения веб-прокси или WPAD. Бизнес и школьные сети могут использовать эту функцию для автоматического предоставления настроек прокси-сервера для всех ПК в своих сетях. Если для сети, к которой вы подключены, требуется прокси-сервер, и он предоставляет этот прокси через WPAD, Windows автоматически настроит и использует прокси-сервер. Если сеть не предоставляет прокси-сервер, он вообще не будет использовать прокси-сервер.

Если вы не хотите, чтобы Windows автоматически определяла настройки прокси-сервера, установите для параметра «Автоматическое определение настроек» значение «Выкл.». Затем Windows будет использовать прокси-сервер, если вы настроите его под настройкой прокси-сервера вручную.

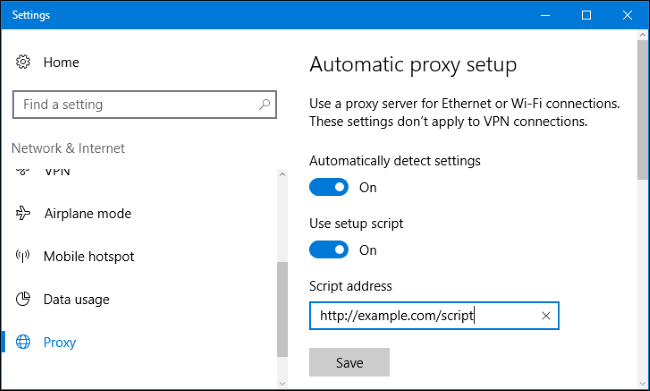

В некоторых случаях вам может потребоваться вручную ввести адрес сценария установки для вашей конфигурации прокси. Для этого включите параметр «Использовать сценарий установки». Подключите сетевой адрес сценария в поле «Адрес сценария» и нажмите «Сохранить». Этот скрипт также можно назвать файлом .PAC.

Поставщик вашей организации или прокси предоставит вам адрес сценария установки, если он вам нужен.

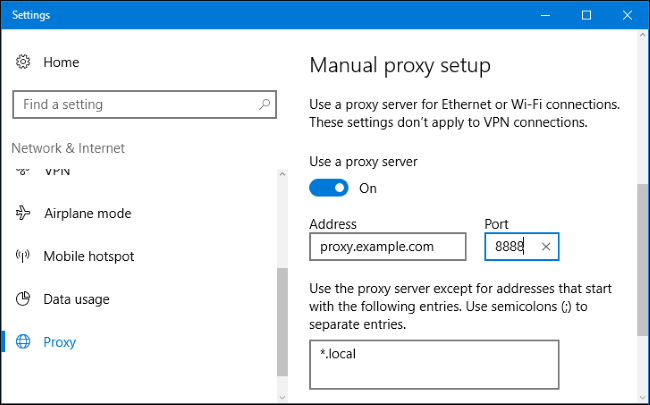

Чтобы ввести настройки ручного прокси-сервера, включите «Использовать прокси-сервер» в разделе «Настройка прокси-сервера вручную». Введите адрес прокси-сервера и порт, который он использует в поле «Адрес» и «Порт».

Поставщик вашей организации или прокси-провайдера предоставит вам сетевой адрес и номер порта, который требуется прокси-серверу.

Когда вы подключаетесь к любому адресу, Windows отправляет трафик через прокси-сервер. Однако вы можете настроить список адресов, для которых Windows не будет использовать прокси-сервер. По умолчанию список включает только *.local . Звездочка — это подстановочный знак и означает «что угодно». Таким образом, если вы попытаетесь подключиться к server.local, database.local или чему-либо еще, что заканчивается на .local, Windows будет обходить прокси и напрямую подключаться.

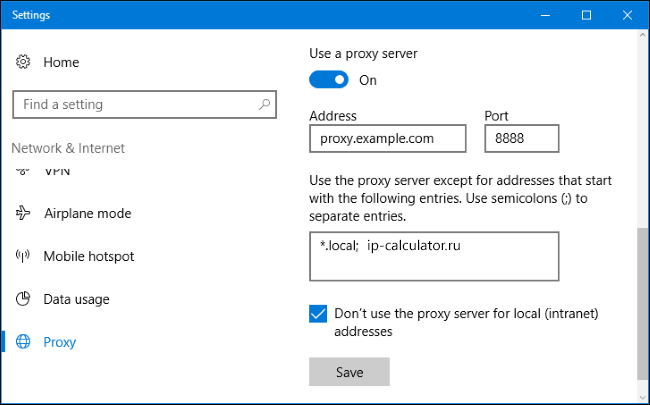

Вы можете добавить больше записей в этот список. Просто разделите каждый с точкой с запятой (;) и пробелом. Например, предположим, вы хотели обойти прокси при подключении к ip-calculator.ru. Вы должны ввести:

*.local; ip-calculator.ru

Вы также можете отметить «Не использовать прокси-сервер для локальных (интрасети) адресов». Windows будет обходить прокси-сервер при подключении к ресурсам в локальной сети или в интрасети. Когда вы подключаетесь к адресам в Интернете, Windows будет использовать прокси-сервер.

Нажмите «Сохранить», когда вы закончите, чтобы изменить настройки прокси-сервера.

В Windows 7 вы можете изменить свой прокси-сервер в диалоговом окне «Настройки Интернета». Вы также можете использовать этот диалог в Windows 8 и 10, если хотите. Оба интерфейса меняют один и тот же общесистемный параметр.

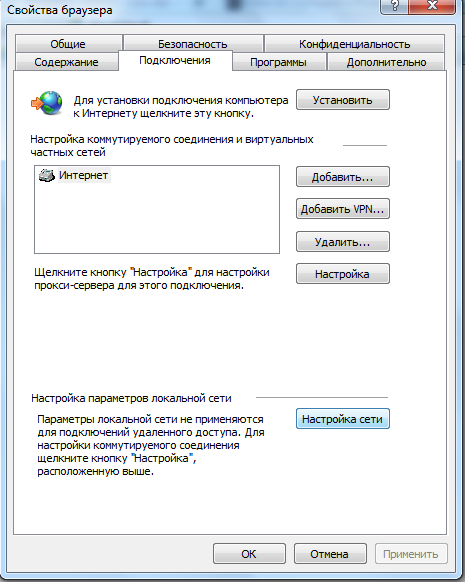

Сначала откройте окно «Свойства браузера». Вы найдете его на панели управления → Сеть и Интернет → Свойства браузера. Вы также можете щелкнуть меню «Сервис» в Internet Explorer и выбрать «Свойства браузера», чтобы открыть его.

Перейдите на вкладку «Подключения» в верхней части окна «Свойства браузера». Нажмите кнопку «Настройки сети» в нижней части окна.

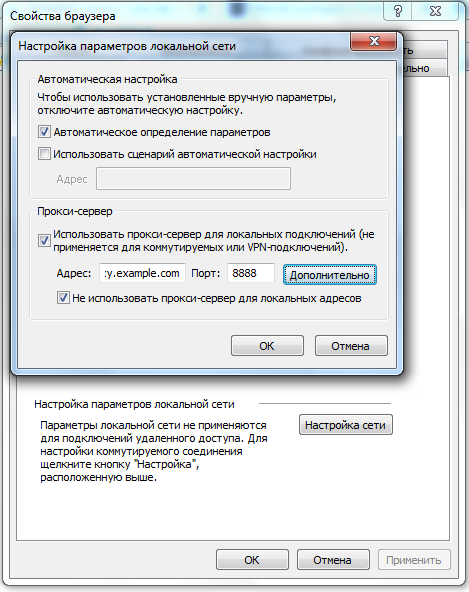

Опция «Автоматическое определение параметров» включена по умолчанию. Когда эта опция включена, Windows попытается автоматически обнаружить прокси-сервер с помощью протокола автоматического обнаружения веб-прокси или WPAD. Если прокси не предоставляется вашей сетью, никто не будет использоваться. Отключите эту опцию, чтобы Windows не могла использовать WPAD для автоматической настройки параметров прокси-сервера.

Параметр «Использовать сценарий автоматической конфигурации» позволяет ввести адрес сценария автоматической настройки прокси. Этот адрес будет предоставлен вашей организацией или прокси-провайдером, если вам это нужно.

Флажок «Использовать прокси-сервер для локальных подключений» позволит вам вручную включить и настроить прокси-сервер. Проверьте его и введите сетевой адрес и порт прокси ниже. Организация, предоставляющая ваш прокси-сервер, предоставит вам эти данные.

По умолчанию Windows автоматически отправит весь трафик через прокси-сервер, включая трафик на адреса в локальной сети или в интрасеть. Чтобы всегда обойти прокси-сервер при подключении к этим локальным адресам, установите флажок «Не использовать прокси-сервер для локальных адресов». Приложения будут обходить прокси-сервер и напрямую подключаться к ресурсам в вашей локальной сети, но не к интернет-адресам.

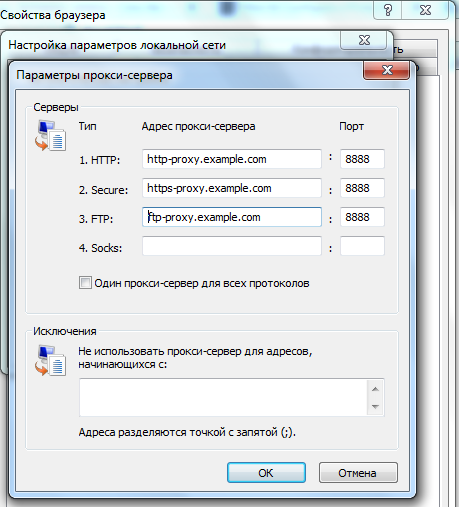

Нажмите кнопку «Дополнительно» в разделе «Прокси-сервер», если вы хотите изменить дополнительные параметры при включении ручного прокси-сервера.

Раздел «Серверы» позволяет вам установить другой прокси-сервер для протоколов HTTP, Secure (HTTPS), FTP и SOCKS. По умолчанию установлен флажок «Использовать тот же прокси-сервер для всех протоколов». Если вы знаете, что вам нужно использовать другой прокси-сервер для разных типов подключений, снимите этот флажок и введите необходимые данные здесь. Это не распространено.

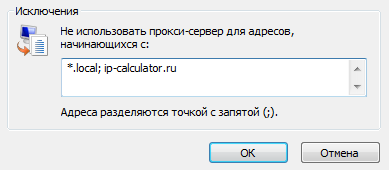

В разделе «Исключения» вы можете указать список адресов, в которых Windows будет обходить прокси-сервер. По умолчанию он включает только *.local. Звездочка здесь известна как «подстановочный знак» и соответствует всему. Это означает, что любой адрес, заканчивающийся на «.local», включая server.local и database.local, будет доступен напрямую.

Если хотите, вы можете ввести дополнительные адреса. Используйте точку с запятой (;) и пробел для разделения каждой записи в списке. Например, если вы также хотели получить доступ к ip-calculator.ru напрямую, не пропуская прокси, вы должны ввести:

*.local; ip-calculator.ru

Когда вы пытаетесь подключиться к ip-calculator.ru, Windows затем сделает прямое подключение без прохождения через прокси-сервер.

Нажмите «ОК», чтобы сохранить изменения.

Если проблема связана с прокси-сервером — например, если прокси-сервер отключается или вы неправильно вводите данные прокси-сервера, вы увидите сообщение об ошибке сетевого прокси-сервера в используемых вами приложениях. Вам нужно будет вернуться к настройкам прокси-сервера и исправить любые проблемы.

Настройка без установки каких-либо программ или расширений. Работает в 90% случаях, разблокирует несколько сотен сайтов. Мной будет написано еще ряд статей и методов обхода блокировки сайтов.

И еще один метод если эта вдруг эта статья не поможет:

сайт заблокирован по решению роскомнадзора или обход блокировки сайтов

И так Вы входите на сайт и Вам вместо сайта показывается вот такая картинка (у разных провайдеров она разная, но смысл один).

Приведу пример в картинках только Google chrome т.к. просто понять суть куда что, а принцип у всех один и тот же.

Выберите свой браузер:

Настройка Google Chrome

Выполните следующие действия, чтобы настроить Google Chrome на Windows, Mac OS X и Linux.

Некоторые пользователи испытывают проблемы с Google Chrome. Возможно, вам придется его перезагрузить, прежде чем он заработает. Мы работаем над тем, чтобы удалить это требование. Более подробная информация в устранении неполадок руководства.

- В Google Chrome, справа от адресной строки, нажмите кнопку «Меню» и выберите «Настройки»

- Внизу щелкните «Дополнительные».

- Находим «Сеть»(«Система») нажимаем кнопку «Изменить настройки прокси-сервера» («Открыть настройки прокси-сервера для компьютера»

) - В разделе «Сеть» или «Подключения» нажмите кнопку «Изменить настройки прокси» или «Настройка сети» (в Windows 10 включаем «Использовать сценарий настройки»)

- В Windows, внизу, нажмите кнопку «Настройка сети». Появится новый диалог. Установите флажок, который говорит «Использовать сценарий автоматической настройки».

Mac OS X отметьте автоматической настройки прокси-сервера.

Linux нажмите сетевой прокси, выберите «Авто» в «Метод выпадающего меню». (в Windows 10 пропускаем этот пункт) - В адресной строке «Адрес»(«Адрес сценария») вставьте эту ссылку полностью:

https://antizapret.prostovpn.org/proxy.pac - Закройте диалоги, (чтобы сохранить настройки. В Mac OS X нажмите «Применить» первым).

Настройка Mozilla Firefox

Выполните следующие действия, чтобы настроить Mozilla Firefox на Windows, Mac OS X и Linux.

1. В Mozilla Firefox зайдите в меню «Инструменты» — «Настройки».

В Windows нажмите на кнопку «Firefox», выберите «Параметры» или перейдите в меню «Сервис», а затем «Параметры».

В Mac OS X перейдите в «Firefox».

В Linux перейдите в меню «Сервис», «Параметры».

2. Перейти на вкладку «Дополнительные», а затем на вкладку «Сеть».

3. Нажмите кнопку «Настройка параметров соединения Firefox с Интернетом».

4. Выберите «URL автоматической настройки сервиса прокси».

5. В текстовом поле вставьте в следующую ссылку:

https://antizapret.prostovpn.org/proxy.pac

6. Нажмите «OK», а затем кнопку «ОК» в окне «Параметры».

Opera 12.16 и предыдущих версий

Небольшое уточнение к инструкции

1) Метод настройки браузера Опера актуален только для версии 12.16 и предыдущих.

2) Для новой «хромоподобной» Оперы 15/16 необходимо использовать метод Chrome/IE.

Настройка опера

Выполните следующие действия, чтобы настроить опера на Windows, Mac OS X и Linux.

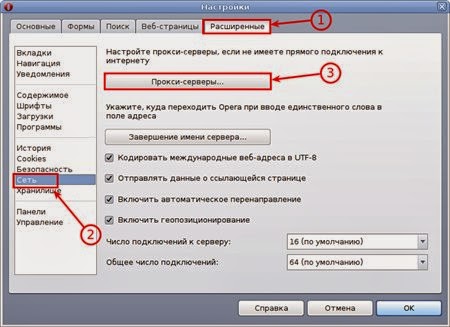

1. В Opera перейдите в меню «Настройки» — «Общие настройки» (CTRL + F12).

2. Во вкладке «Расширенные» (1), разделе «Сеть» (2) нажмите кнопку «Прокси-серверы» (3).

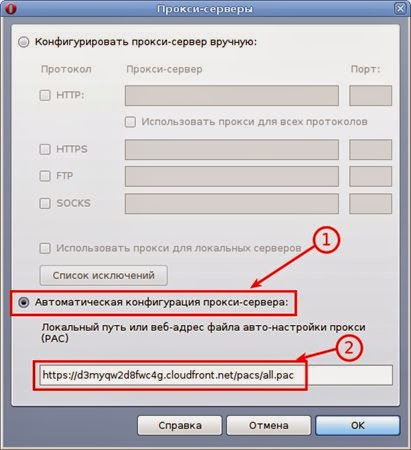

3. В открывшемся окне настройки «прокси-сервера», активируйте чекбокс «Автоматическая конфигурация прокси-сервера» (1), и в поле адреса файла автоматической настройки прокси-сервера (РАС) добавьте адрес: https://antizapret.prostovpn.org/proxy.pac (2).

4. Закройте диалоги, чтобы сохранить настройки. В Mac OS X, нажмите Применить первым.

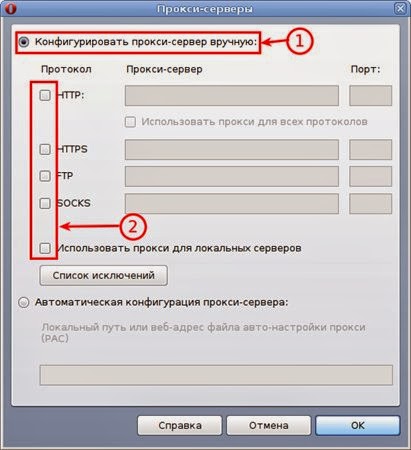

Для отмены изменений и прекращения использования сервиса вернитесь в Настройки, а затем выберите «Конфигурировать прокси-сервер вручную» (1) и снимите все чекбоксы (2).

Настройка Internet Explorer

Выполните следующие шаги для настройки Internet Explorer.

1. Перейдите в меню Пуск, затем Панель управления. (Windows 8 пользователи наведите курсор мыши в правый нижний, выберите Настройка, затем Панель управления)

2. Найти «Свойства обозревателя», а затем перейти на вкладку «Подключения».

3. В нижней части нажать кнопку «Настройка сети».

4. Появится новый диалог. Установить флажок, который говорит «Использовать сценарий автоматической настройки».

5. В адресной строке вставить следующую ссылку:

https://antizapret.prostovpn.org/proxy.pac

6. Нажать «OK», а затем кнопку «ОК» в диалоговом окне «Свойства обозревателя».

Для отмены изменений и прекращения использования снять флажок с надписью «Использовать сценарий автоматической настройки».

Настройка Safari

Выполните следующие действия, чтобы настроить Safari на Mac OS X.

1. В Safari перейдите в «Настройки».

2. Нажмите кнопку «Изменить параметры» … рядом с Прокси.

3. Поставьте галочку у «Автоматической настройки прокси-сервера».

5. В поле URL вставьте следующую ссылку:

https://antizapret.prostovpn.org/proxy.pac

6. Нажмите «OK», а затем «Применить».

Для отмены изменений и прекращения использования вернитесь к «Настройки», а затем снимите галочку с «Автоматической настройки прокси-сервера».

Другие программы и устройства:

Настройка IOS устройств

Выполните следующие действия для настройки IOS устройств (iPhone / IPad / IPod Touch) по Wi-Fi. Это не будет работать в сотовых соединений для передачи данных — это останется неизменным.

1. На главном экране, перейдите в меню Настройки.

2. Выберите Wi-Fi затем нажмите (>) рядом с вашей сети.

3. Под HTTP-прокси, нажмите кнопку Авто.

5. В адресной строке введите следующее:

https://antizapret.prostovpn.org/proxy.pac

6. Нажмите OK, а затем применить.

Для отмены изменений и прекратить использование вернитесь в настройки сети, под HTTP-прокси, нажмите кнопку Выкл.

Настройка Android устройств

Из-за сложного характера прокси реализации Android, использование файлов PAC не поддерживается по умолчанию. Вы можете использовать стороннее приложение, однако, это официально не поддерживается в данный момент. Мы технически склонны идти вперед. Если Вам удастся получить PAC рабочий файл, дайте нам знать. Мы заинтересованы в решениях, которые легки для пользователей, чтобы настроить прокси, и не требуют корневого устройства.

Параметры прокси-сервера Конфигурация

Если вы знаете, что вы делаете, расположение PAC файла вам необходимо показан ниже. Это позволит автоматически настроить свой браузер.

https://antizapret.prostovpn.org/proxy.pac

Вы можете скачать его локально, зеркально отображать его, и т.д., но убедитесь, что обновлять его часто, потому что мы часто добавляют новые сайты, которые подвергаются цензуре.

!!! помните, что Вам, возможно, потребуется очистить кэш (Shift + F5 в большинстве браузеров), если Вы посетили эту страницу проверки ранее.

Если автоматическая настройка сетевых параметров сегодня стала «нормой жизни» даже в небольших сетях, то автоматическое получение настроек прокси-сервера по-прежнему вызывает некоторые затруднения. Для этих целей существует протокол автоматической настройки прокси — WPAD, который позволяет достаточно гибко управлять трафиком и избежать необходимости настраивать браузеры и иное сетевое ПО вручную.

Протокол WPAD

Прежде всего немного теории. Давайте разберемся, как работает протокол и какие сетевые службы нужны для этого.

Автоматическая настройка системы на работу с прокси-сервером производится специальным набором инструкций на JavaScript, который называется PAC-файл

(Proxy Auto Configuration

), для нахождения его расположения в локальной сети используется протокол WPAD

(Web Proxy Auto-Discovery Protocol

).

Рассмотрим следующую схему:

Если в ответе DHCP-сервера искомый адрес не найден, то посылается DNS-запрос для хоста wpad

в текущем домене. Некоторые браузеры, например, Firefox, не используют DHCP-запросы, а сразу обращаются к DNS. С механизмом поиска службы WPAD через DNS связана одна серьезная уязвимость. Если в текущем домене хост с именем wpad

не найден, то поиск будет произведен в вышестоящем домене, при этом выход за пределы домена организации никак не контролируется.

Что это значит? Допустим клиент расположен в домене office.spb.example.com

, то поочередно будет произведен поиск следующих хостов:

- wpad.office.spb.example.com

- wpad.spb.example.com

- wpad.example.com

- wpad.com

Пользуясь этим, злоумышленники могут расположить PAC-файл по адресу за пределами домена предприятия и направить весь трафик на свои прокси сервера, в том числе и зашифрованный, в отношении которого можно осуществить атаку типа «человек посередине» с подменой сертификата.

В связи с этим DNS-сервер от Microsoft начиная с Windows Server 2008 содержит хост wpad

в черном списке и не разрешает данное имя, даже если соответствующая запись на данном сервере существует.

В среде OC Windows, если предыдущие попытки не принесли результата, производится поиск хоста WPAD

на WINS-сервере

и посредством широковещательных протоколов LLMNR

(Link-Local Multicast Name Resolution

)

и NBNS

(NetBIOS Name Service

).

После того, как расположение PAC-файла установлено, система делает попытку получить его из корневой директории веб-сервера по полученному через WPAD адресу, предопределенное имя PAC-файла — wpad.dat

. Здесь таится еще одна тонкость. Разные браузеры по-разному формируют запрос к веб-серверу. Например, Firefox обращается по доменному имени — http://wpad.example.com/wpad.dat

, а Internet Explorer использует для этого IP-адрес — http://192.168.0.100/wpad.dat

.

Поэтому, если данный веб-сервер использует виртуальные хосты, хост wpad должен являться хостом по умолчанию (или корневым хостом), т.е. его содержимое должно отдаваться при обращении к данному серверу без указания имени хоста, просто по IP-адресу.

Также, в целях безопасности, PAC-файл не должен быть доступен за пределами локальной сети.

PAC-файл

Как мы уже упоминали, PAC-файл является JavaScript-скриптом, однако количество инструкций в нем жестко ограничено. Разберем некоторые из них.

isPlainHostName(host)

— истина если host — «плоское» имя хоста, т.е. обычное NetBIOS-имя и т.п. Позволяет определять обращения к хостам локальной сети по простому имени.

dnsDomainIs(host, domain)

— истина, если домен в запросе (host) совпадает с заданным в директиве domain.

isResolvable(host)

— истина, если доменное имя удается разрешить. Данную инструкцию следует использовать осторожно, так как она делает дополнительный DNS-запрос, что может увеличить нагрузку на сервера и ухудшить время отклика.

isInNet(host, pattern, mask)

— истина, если IP-адрес хоста совпадает с шаблоном, где pattern — шаблон сети, mask — маска. Например, 192.168.0.0, 255.255.255.0.

shExpMatch(str, shexp)

— истина, если строка совпадает с шаблоном, в качестве строки можно использовать host или url, при этом следует помнить, что шаблон не является регулярным выражением.

Этих инструкций вполне достаточно, чтобы составить достаточно подробные и разветвленные правила для работы с прокси-сервером. Попробуем составить реальный сценарий.

Прежде всего укажем функцию:

Function FindProxyForURL(url, host)

{

…

}

Данная функция получает от браузера URL и host из запроса и в ответ должна вернуть адрес прокси-сервера. Внутри фигурных скобок следует располагать инструкции и условия, в зависимости от выполнения которых браузеру будет возвращен тот или иной результат.

Начнем с того, что не следует направлять на прокси. Прежде всего это «плоские» имена, когда к какому-либо ресурсу пытаются обратиться по короткому имени, например, http://server

, так как это однозначно ресурс локальной сети.

If (isPlainHostName(host)) {return «DIRECT»;}

Согласно данной записи, если в поле host запроса содержится «плоское» имя, то возвращаем браузеру директиву DIRECT

, что означает, что прокси-сервер для этого соединения использовать не следует.

Таким же образом предписываем обращаться напрямую по запросам с IP-адресами локальной сети:

If (isInNet(host, «192.168.31.0», «255.255.255.0»)) {return «DIRECT»;}

И локальным адресам:

If (shExpMatch(host, «127.0.0.1»)) {return «DIRECT»;}

if (shExpMatch(host, «*/localhost*»)) {return «DIRECT»;}

Кстати, первое правило можно переписать по-другому:

If (isInNet(host, «127.0.0.1», «255.255.255.255»)) {return «DIRECT»;}

В доменной сети также следует настроить прямое соединение для внутренних ресурсов:

If (dnsDomainIs(host, «.interface31.lab»)) {return «DIRECT»;}

Аналогичным образом можно направить мимо прокси какие-либо критичные внешние ресурсы, например, интернет-банки или площадки электронных торгов.

Если ваш прокси не обрабатывает https запросы, то их тоже следует направить мимо, обратите внимание, что вместо host

в данном правиле мы используем url

:

If (shExpMatch(url, «https:*»)) {return «DIRECT»;}

Тоже самое следует сделать и для ftp запросов:

If (shExpMatch(url, «ftp:*»)) {return «DIRECT»;}

И наконец все, что не попало ни под одно правило отправляем на прокси:

Return «PROXY srv-gw01.interface31.lab:3128»;

Разобравшись с тем, как устроен PAC-файл перейдем к сценариям практической реализации служб WPAD в сети.

Сети Active Directory

Так как все наши статьи преемственны, то далее будет подразумеваться что WPAD настраивается для работы с роутером в сети Active Directory, описанного нами в цикле , таким образом данный материал может служить его логическим завершением.

Начнем с настройки DHCP, откроем соответствующую оснастку и перейдем к списку серверов, щелкните правой кнопкой мыши на пункт IPv4

и выберите Предопределенные параметры

.

И заполните поля следующим образом:

- Имя — WPAD

- Тип данных — строка

- Код — 252

Затем нажмите ОК и в поле Значение — Строковое

введите адрес расположения PAC-файла, в нашем случае это http://wpad.interface31.lab

После чего перейдите в Область — Параметры области — Настроить параметры

и добавьте созданную нами опцию WPAD

.

Следующим шагом будет настройка DNS, прежде всего откорректируем черный список, для этого на DNS-сервере откроем редактор реестра и перейдем в раздел:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesDNSParameters

Откроем опцию GlobalQueryBlockList

и удалим оттуда значение wpad

, после чего службу DNS нужно перезапустить.

Затем добавьте запись типа A для хоста wpad

, которая должна указывать на веб-сервер с PAC-файлом.

Закончив настройки DHCP и DNS следует наконец установить на выбранный хост веб-сервер и разместить на нем wpad.dat

. Никаких ограничений здесь нет, вы можете настроить любой веб-сервер на любом узле сети. В нашем случае напрашиваются два варианта: веб-сервер непосредственно на роутере, мы рекомендуем для этих целей простой и легкий lighttpd

или веб-сервер на одном из контроллеров домена, в этом случае предпочтение следует отдать IIS

.

В данной части статьи мы рассмотрим вариант с IIS

, а к lighttpd

вернемся чуть позже, когда будем говорить об одноранговых сетях. Мы не будем подробно останавливаться на установке роли Веб-сервер (IIS), достаточно просто пройти все шаги мастера со значениями по умолчанию.

После установки роли перейдите в Диспетчер служб IIS — Сайты — Default Web Site

в настройках которого выберите Типы MIME

.

и тип MIME application/x-ns-proxy-autoconfig

.

файл wpad.dat

.

Как правило, дальнейших действий не требуется. Internet Explorer

и Edge

по умолчанию имеют настройку автоматического определения настройки параметров прокси-сервера. Но можно подстраховаться и создать отдельную политику в GPO, для этого используйте Конфигурация пользователя — Настройка — Параметры панели управления — Параметры обозревателя

.

(в т.ч. Opera, Яндекс

) используют настройки, заданные для IE. Проблемы, как всегда, возникают с Firefox

, который с настройкой по умолчанию Использовать системные настройки прокси

игнорирует их и ходит напрямую, поэтому данную опцию следует изменить на Автоматически определять настройки прокси для этой сети

.

В одноранговых сетях обычно применяются прозрачные прокси, не требующие настройки параметров браузера, однако в ряде случаев, например, для аутентификации, от прозрачности приходится отказываться, следовательно, возникает потребность в WPAD. Далее мы будем рассматривать настройку на примере роутера, настроенного по нашей статье: .

Так как в большинстве случаев лишних серверов в небольших сетях нет, то все службы будем располагать в пределах роутера. DHCP и кэширующий DNS у нас уже есть, в виде пакета dnsmasq

, а в качестве веб-сервера можно установить легковесный lighttpd

. На первый взгляд все необходимое имеется и особых проблем возникнуть не должно.

А теперь вспомним, как происходит поиск PAC-файла. Если браузер не получил нужной опции по DHCP или не умеет ее получать, он делает DNS-запрос для хоста wpad

в текущем домене

. Мы специально выделили ключевой момент — в текущем домене. А какой текущий домен в одноранговой сети? Правильно, никакого…

Чтобы убедиться в этом, следует проверить DNS-суффикс текущего подключения. Для этого в консоли PowerShell выполните команду:

Get-DnsClient

Ниже показан вывод команды для одноранговой и доменной сетей, разница в отсутствии DNS-суффикса отлично видна «невооруженным глазом».

Откроем /etc/dnsmasq.conf

и последовательно изменим в нем следующие опции:

Local=/interface31.local/

Данная опция указывает, что домен interface31.local

— локальный и разрешать его имена на вышестоящих DNS-серверах не следует.

Address=/wpad.interface31.local/192.168.31.1

Данная запись в формате dnsmasq

является аналогом A-записи для хоста wpad

, где 192.168.31.1 — адрес хоста, на котором будет расположен веб-сервер (в нашем случае это роутер).

Domain=interface31.local

DNS-имя домена, передаваемое клиенту в опции 015 DHCP.

Dhcp-option=252,http://wpad.interface31.local/wpad.dat

Задает расположение PAC-файла.

Перезапустим службу:

Service dnsmasq restart

Теперь заново получим IP-адрес и снова проверим DNS-суффикс, также можно попробовать разрешить любое плоское имя (существующего хоста) командой nslookup

.

Установим lighttpd

:

Apt-get install lighttpd

Затем откроем его конфигурационный файл /etc/lighttpd/lighttpd.conf

и добавим туда опцию:

Server.bind = «192.168.31.1»

Это ограничит работу веб-сервера только локальной сетью.

После чего следует убедиться, что в файле /etc/mime.types

присутствует запись:

Application/x-ns-proxy-autoconfig pac dat

Если такой записи нет, то ее следует добавить.

Перезапустим веб-сервер:

Service lighttpd restart

На этом настройка сервера закончена, осталось разместить PAC-файл в директории /var/www

и проверить работу браузеров.

Поскольку одноранговая сеть не предоставляет таких возможностей по управлению клиентскими ПК как ActiveDirectory, то следует предпринять меры по предотвращению обхода прокси. Это можно сделать через iptables

, запретив форвардинг пакетов с назначением на 80-й порт. Но лучше поступить иначе.

В /etc/nat

добавим следующее правило:

# Запрещаем обход прокси

iptables -t nat -A PREROUTING -i eth1 ! -d 192.168.31.0/24 -p tcp -m multiport —dport 80,8080,3128 -j REDIRECT —to-port 80

Данная конструкция перенаправит все запросы к веб-серверам или сторонним прокси на порт 80 нашего роутера, где работает собственный веб-сервер.

В конфигурацию lighttpd

добавим опцию (не забудьте перезапустить веб-сервер):

Server.error-handler-404 = «/index.html»

Теперь в /var/www

создадим файл index.html

со следующим содержимым:

Ваш браузер настроен неправильно. Доступ запрещен!

Обратитесь к системному администратору

После чего при попытке обхода прокси пользователь увидит сообщение:

Если вам нужно разрешить работу с некоторыми сайтами напрямую, минуя прокси, то перед запрещающим правилом добавьте:

Iptables -t nat -A PREROUTING -i eth1 -d xxx.xxx.xxx.xxx -j ACCEPT

где xxx.xxx.xxx.xxx — IP-адрес требуемого ресурса.

Как видим, настроить автоматическое получение параметров прокси совсем несложно и можно эффективно применять данную технологию как в крупных, так и в небольших сетях.

Автоматическая настройка позволяет применить изменения фирменного стиля к установке Internet Explorer.Доступ к этой возможности контролируется с помощью раздела реестра управления компонентом.Чтобы использовать автоматическую настройку в Internet Explorer 9, необходимо добавить в реестр FEATURE_AUTOCONFIG_BRANDING

.

Добавление раздела управления компонентом автоматической настройки

Нажмите кнопку Пуск

, введите regedit

в поле Начать поиск

, а затем нажмите клавишу ВВОД

.

Найдите, а затем откройте следующий подраздел реестра:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftInternet ExplorerMainFeatureControl

В меню Правка

выделите пункт Создать

и выберите Раздел

.

Введите приведенное ниже имя раздела и нажмите клавишу ВВОД

:

FEATURE_AUTOCONFIG_BRANDING

В меню Правка

укажите пункт Создать

и выберите Параметр DWORD

.

Введите iexplore.exe

, а затем нажмите клавишу ВВОД

.

Правой кнопкой мыши щелкните iexplore.exe

и в контекстном меню выберите Изменить

.

В поле Значение

введите 1

, а затем нажмите кнопку ОК

.

Выйдите из редактора реестра.

После создания этого раздела реестра автоматическая настройка должна пройти успешно.Убедитесь, что установлен флажок Использовать сценарий автоматической настройки

, указан соответствующий URL-путь к INS-файлу и снят флажок Автоматическое определение параметров

.

Для включения функции автоматической настройки в среде Active Directory также можно использовать параметры расширения обслуживания Internet Explorer (IEM) в групповой политике.Таким образом также можно задать URL-адреса скриптов настройки.

Обновление параметров автоматической настройки

Для включения или изменения параметров автоматической настройки в браузерах Internet Explorer 9, развертываемых на компьютерах пользователей, применяется следующая процедура.

Изменение параметров автоматической настройки

В мастере настройки Internet Explorer 9 перейдите к странице Автоматическая настройка

.

В диспетчере профилей IEAK 9 выберите .

На левой панели расширения Настройка Internet Explorer

щелкните Подключение

, а затем на правой панели дважды щелкните Автоматическая настройка браузера

.

Установите флажок Разрешить автоматическую настройку

.

Укажите интервал периодического выполнения автоматической настройки в минутах.Если ввести 0

(ноль) или не вводить значение, автоматическая настройка выполняется только при перезапуске компьютеров пользователями.

Чтобы автоматически настроить выбор прокси-сервера, введите URL-адрес скрипта автоматической настройки параметров прокси-сервера на своем сервере в поле URL авто-прокси (WPAD или PAC-файл)

.

Чтобы включить функцию автоматического обнаружения параметров настройки браузера, установите флажок Автоматически определять параметры настройки

.

Для получения дополнительных сведений об использовании функции автоматической настройки параметров прокси-сервера см. далее в этом разделе.

Дополнительные сведения о функции автоматического обнаружения см. в пункте далее в этом разделе.

Дополнительные сведений об использовании параметров настройки расширения обслуживания Internet Explorer см. в разделе в данном руководстве по развертыванию.

Блокировка параметров автоматической настройки

Можно ограничить возможность пользователей переопределять параметры автоматической настройки.В групповой политике просто включите параметр административных шаблонов Отключить изменение параметров автонастройки

.

Для получения дополнительных сведений об изменении параметров групповой политики на основе реестра для Internet Explorer 9 см. в данном руководстве по развертыванию.

Кроме того, если управление компьютерами осуществляется не в среде Active Directory, можно использовать политики «Дополнительные параметры» в мастере настройки Internet Explorer 9 или в диспетчере профилей IEAK.Щелкните Ограничения компании

, а затем — Страница » Подключение»

.Установите флажок Отключить изменение параметров автоматической настройки

, чтобы заблокировать параметры автоматической настройки.

Прокси-сервер управляет доступом к Интернету и предотвращает доступ внешних компьютеров к сети. Если соединение с Интернетом устанавливается через прокси-сервер, то укажите сведения об этом сервере в этом окне. Компоненты Norton, требующие подключения к Интернету, работают только при настроенных параметрах прокси-сервера.

Если в сети для управления доступом в Интернет используются сценарии автоматической настройки, можно указать URL-адрес нужного файла PAC. В файле PAC содержится код, дающий браузеру информацию о параметрах прокси-сервера для разных веб-сайтов. В нем содержатся слова, которые нужно отфильтровать и блокировать при доступе в Интернет. Также можно настроить параметр, позволяющий браузеру автоматически определять параметры прокси-сервера.

Параметры прокси-сервера задаются в следующих разделах окна:

|

Автоматическая настройка |

Позволяет указать URL автоматической настройки или сценарий для управления доступом в Интернет. Доступны указанные ниже параметры.Автоматическое определение параметров Позволяет браузеру определять сетевые параметры автоматически. Для использования в сети введенных вручную параметров отключите этот параметр. Использование сценария автоматической настройки Позволяет браузеру использовать URL автоматической настройки или сценарий для управления доступом в Интернет для LiveUpdate. В поле URL |

|

Параметры прокси-сервера |

Позволяет получать подробные сведения о параметрах прокси-сервера. В разделе Настройки прокси-сервера В поле Адрес В поле Порт Его значение должно находиться в диапазоне от 1 до 65535. |

|

Аутентификация |

Позволяет подключаться к Интернету через сервер, требующий аутентификации. Введите данные для аутентификации в полях Имя пользователя |

Благодарим вас!

Благодарим вас за обращение в службу поддержки Norton.

Идентификатор документа (DOCID):

v66135793_NortonM_Retail_1_ru_ru

Операционная система:

Windows, Mac OS X, Android

Последнее изменение:

11/04/2017

Выберите свой браузер:

Настройка Google Chrome

Выполните следующие действия, чтобы настроить Google Chrome и использовать Immunicity на Windows, Mac OS X и Linux.

Некоторые пользователи испытывают проблемы с Google Chrome. Возможно, вам придется его перезагрузить, прежде чем он заработает. Мы работаем над тем, чтобы удалить это требование. Более подробная информация в устранении неполадок руководства.

1. В Google Chrome, справа от адресной строки, нажмите кнопку «Меню» и выберите «Настройки».

2. Внизу щелкните «Показать дополнительные настройки» … ссылки.

3. В разделе «Сеть» нажмите кнопку «Изменить настройки прокси».

4. В Windows, внизу, нажмите кнопку «Настройка сети». Появится новый диалог. Установите флажок, который говорит «Использовать сценарий автоматической настройки».

Mac OS X отметьте автоматической настройки прокси-сервера.

Linux нажмите сетевой прокси, выберите «Авто» в «Метод выпадающего меню».

5. В адресной строке вставьте в следующее:

6. Закройте диалоги, чтобы сохранить настройки. В Mac OS X нажмите «Применить» первым.

Для отмены изменений и прекратить использование Immunicity, вернитесь в «Настройка», а затем выберите «Нет прокси».

Настройка Mozilla Firefox

Выполните следующие действия, чтобы настроить Mozilla Firefox и использовать Immunicity на Windows, Mac OS X и Linux.

1. В Mozilla Firefox зайдите в меню «Инструменты» — «Настройки».

В Windows нажмите на кнопку «Firefox», выберите «Параметры» или перейдите в меню «Сервис», а затем «Параметры».

В Mac OS X перейдите в «Firefox».

В Linux перейдите в меню «Сервис», «Параметры».

2. Перейти на вкладку «Дополнительные», а затем на вкладку «Сеть».

3. Нажмите кнопку «Настройка параметров соединения Firefox с Интернетом».

4. Выберите «URL автоматической настройки сервиса прокси».

5. В текстовом поле вставьте в следующую ссылку:

http://vulticulus.ignorelist.com/proxy.p ac

6. Нажмите «OK», а затем кнопку «ОК» в окне «Параметры».

7. Перейдите по адресу check.immunicity.org, чтобы убедиться, что всё работает правильно. Если нет, проверьте правильность сделанных настроек.

Для отмены изменений и прекращения использования Immunicity вернитесь в «Настройку» программы и отмените сделанные изменения по тому же пути.

Opera 12.16 и предыдущих версий

Небольшое уточнение к инструкции

1) Метод настройки браузера Опера актуален только для версии 12.16 и предыдущих.

2) Для новой «хромоподобной» Оперы 15/16 необходимо использовать метод Chrome/IE.

Настройка опера

Выполните следующие действия, чтобы настроить опера и использовать Immunicity на Windows, Mac OS X и Linux.

1. В Opera перейдите в меню «Настройки» — «Общие настройки» (CTRL + F12).

2. Во вкладке «Расширенные» (1), разделе «Сеть» (2) нажмите кнопку «Прокси-серверы» (3).

3. В открывшемся окне настройки «прокси-сервера», активируйте чекбокс «Автоматическая конфигурация прокси-сервера» (1), и в поле адреса файла автоматической настройки прокси-сервера (РАС) добавьте адрес http://vulticulus.ignorelist.com/proxy.p ac (2).

4. Закройте диалоги, чтобы сохранить настройки. В Mac OS X, нажмите Применить первым.

5. Перейдите по адресу check.immunicity.org, чтобы убедиться, что всё работает правильно. Если нет, проверьте правильность сделанных настроек.

Для отмены изменений и прекращения использования сервиса Immunicity, вернитесь в Настройки, а затем выберите «Конфигурировать прокси-сервер вручную» (1) и снимите все чекбоксы (2).

Настройка Internet Explorer

Выполните следующие шаги для настройки Internet Explorer и использования Immunicity.

1. Перейдите в меню Пуск, затем Панель управления. (Windows 8 пользователи наведите курсор мыши в правый нижний, выберите Настройка, затем Панель управления)

2. Найти «Свойства обозревателя», а затем перейти на вкладку «Подключения».

3. В нижней части нажать кнопку «Настройка сети».

4. Появится новый диалог. Установить флажок, который говорит «Использовать сценарий автоматической настройки».

5. В адресной строке вставить следующую ссылку:

http://vulticulus.ignorelist.com/proxy.p ac

6. Нажать «OK», а затем кнопку «ОК» в диалоговом окне «Свойства обозревателя».

7. Перейти по адресу check.immunicity.org, чтобы убедиться, что всё работает правильно. Если нет, проверить правильность сделанных настроек.

Для отмены изменений и прекращения использования Immunicity снять флажок с надписью «Использовать сценарий автоматической настройки».

Настройка Safari

Выполните следующие действия, чтобы настроить Safari и использовать Immunicity на Mac OS X.

1. В Safari перейдите в «Настройки».

2. Нажмите кнопку «Изменить параметры» … рядом с Прокси.

3. Поставьте галочку у «Автоматической настройки прокси-сервера».

5. В поле URL вставьте следующую ссылку:

http://vulticulus.ignorelist.com/proxy.p ac

6. Нажмите «OK», а затем «Применить».

7. Перейдите по адресу check.immunicity.org, чтобы убедиться, что всё работает правильно. Если нет, проверьте правильность сделанных настроек.

Для отмены изменений и прекращения использования Immunicity вернитесь к «Настройки», а затем снимите галочку с «Автоматической настройки прокси-сервера».

Другие программы и устройства:

Настройка IOS устройств

Выполните следующие действия для настройки IOS устройств (iPhone / IPad / IPod Touch), чтобы использовать Immunicity по Wi-Fi. Это не будет работать в сотовых соединений для передачи данных — это останется неизменным.

1. На главном экране, перейдите в меню Настройки.

2. Выберите Wi-Fi затем нажмите (>) рядом с вашей сети.

3. Под HTTP-прокси, нажмите кнопку Авто.

5. В адресной строке введите следующее:

http://vulticulus.ignorelist.com/proxy.p ac

6. Нажмите OK, а затем применить.

7. Перейдите по адресу check.immunicity.org чтобы убедиться, что всё работает правильно. Если нет, проверьте правильность сделанных настроек.

Для отмены изменений и прекратить использование Immunicity, вернитесь в настройки сети, под HTTP-прокси, нажмите кнопку Выкл.

Настройка Android устройств

Из-за сложного характера прокси реализации Android, использование файлов PAC не поддерживается по умолчанию. Вы можете использовать стороннее приложение, однако, это официально не поддерживается в данный момент. Мы технически склонны идти вперед. Если Вам удастся получить PAC рабочий файл, дайте нам знать. Мы заинтересованы в решениях, которые легки для пользователей, чтобы настроить прокси, и не требуют корневого устройства.

Параметры прокси-сервера Конфигурация

Если вы знаете, что вы делаете, расположение PAC файла вам необходимо показан ниже. Это позволит автоматически настроить свой браузер.

http://vulticulus.ignorelist.com/proxy.p ac

Вы можете скачать его локально, зеркально отображать его, и т.д., но убедитесь, что обновлять его часто, потому что мы часто добавляют новые сайты, которые подвергаются цензуре.

Чтобы убедиться, что Вы настроили его правильно, перейдите к check.immunicity.org — помните, что Вам, возможно, потребуется очистить кэш (Shift + F5 в большинстве браузеров), если Вы посетили эту страницу проверки ранее.

Выберите свой браузер:

Настройка Google Chrome

Выполните следующие действия, чтобы настроить Google Chrome и использовать Immunicity на Windows, Mac OS X и Linux.

Некоторые пользователи испытывают проблемы с Google Chrome. Возможно, вам придется

его перезагрузить, прежде чем он заработает. Мы работаем над тем, чтобы удалить