Каждый деловой человек стремится организовать работу со своими личными (читай — секретными) данными так, чтобы одновременно соблюдались два условия: посторонний не должен иметь вообще никакого доступа к этой информации (то есть он не может просмотреть ее, изменить, удалить, скопировать и т.д.), а хозяин данных должен иметь возможность воспользоваться своей информацией в любой момент времени, в минимальном объеме испытывая на себе действие защитных механизмов. Речь сейчас идет о хранимой информации, то есть, мы не рассматриваем случаи, когда данные передаются по сети или обрабатываются каким-то приложением.

Сохранность секретной информации особенно актуальна для предприятий. Вне зависимости от сферы бизнеса и масштаба компании всегда есть определенные данные, к которым, мягко говоря, нежелательно пускать посторонних. Следует отметить, что потенциальный злоумышленник обладает огромным арсеналом средств, с помощью которых он может попытаться завладеть нужными ему сведениями. О вирусах, троянских конях и хакерских атаках написано уже немало, а вот о банальной краже (или потери в виду рассеянности и невнимательности) носителя почти не упоминается. Между тем во многих компаниях распространены ноутбуки — сотрудники почти всегда хранят на них какую-то часть засекреченных данных. Это очень удобно, никто не спорит, но отнюдь не безопасно! Ноутбук легко украсть — именно поэтому следует защищать саму информацию, а не только «обвешиваться» средствами защиты от проникновения из сети Интернет.

В данной статье речь пойдет о довольно функциональном продукте — Secret Disk New Generation (далее Secret Disk NG). Это детище компании Aladdin представляет собой симбиоз аппаратного ключа eToken и программного обеспечения, позволяющего организовать надежную и, что очень и очень важно, прозрачную защиту секретных данных. Далее мы остановимся на устройстве ключа eToken (посмотрим, чем он отличается от ключа HASP), рассмотрим возможности продукта и, самое главное, эмпирически оценим шансы злоумышленника «полакомиться» нашей защищенной информацией в случае, например, кражи ноутбука.

На наши вопросы любезно согласился ответить Антон Крячков, директор по продуктам компании Aladdin Software Security R.D.

На наши вопросы отвечает Антон Крячков, директор по продуктам компании Aladdin Software Security R.D

Алексей Доля: Вы не могли бы концептуально описать, что собой представляет Secret Disk NG?

Антон Крячков: Secret Disk New Generation (сокращенно Secret Disk NG) является средством защиты конфиденциальной информации от несанкционированного доступа и представляет из себя программно-аппаратный комплекс, осуществляющий защиту информации, хранящейся на жестком диске или ином дисковом носителе методом «прозрачного» шифрования.

Что это означает? При обычной записи файлов, каталогов, архивов на диск данные хранятся в открытом виде. Эти файлы читаются и записываются на диск операционной системой компьютера точно так же, как они потом представляются в файловой системе. Даже если операционная система компьютера не разрешает доступ постороннего к этим данным, существуют простые методы, позволяющие обойти такую защиту. Например, достаточно подключить диск к другому компьютеру, операционная система которого игнорирует ограничения на доступ, установленные на первом компьютере, и злоумышленник сможет прочитать эти данные.

Если диск защищен системой Secret Disk NG, то в процессе записи данных на защищенный диск производится их шифрование с использованием криптографически-стойкого алгоритма. Таким образом, все данные попадают на диск не в открытом, а в зашифрованном виде. Для того, чтобы прочитать зашифрованные данные, требуется криптографический ключ, с помощью которого информация изначально была зашифрована (мастер-ключ шифрования диска). Теперь он же будет служить для обратного преобразования зашифрованных данных в исходный вид.

Мастер-ключ, в свою очередь, хранится в зашифрованном виде во внутреннем хранилище ключей Secret Disk NG. Перед началом работы с секретным диском мастер-ключ извлекается из хранилища и расшифровывается на закрытом ключе сертификата пользователя. Закрытый ключ сертификата пользователя хранится только в защищенной PIN-кодом памяти устройства eToken. Без закрытого ключа сертификата расшифровать мастер-ключ и, как следствие, данные, защищенные системой Secret Disk NG, невозможно.

Описанный выше процесс чтения/записи данных, при котором данные подвергаются криптографическим преобразованиям «на лету», т.е. незаметно для пользователя, и называется «прозрачным» шифрованием информации.

Алексей Доля: Каким пользователям может пригодиться такое решение? Насколько целесообразно использование данного продукта в корпоративной среде (в масштабах предприятия)?

Антон Крячков: Система защиты Secret Disk NG может пригодиться, прежде всего, тем людям и компаниям, которым необходимо предотвратить несанкционированный доступ к личной или корпоративной информации. Если пользователь работает на компьютере, доступ к которому может получить посторонний человек, которому нет необходимости знать о «секретах», хранящихся на дисках этого компьютера, на последнем стоит установить Secret Disk NG. Тогда потеря личного ноутбука в общественном транспорте или кража рабочего компьютера из офиса компании не даст злоумышленникам никакой возможности стать причастным к тайнам, хранящимся за «семью печатями» системы Secret Disk.

Существуют различные сценарии использования системы защиты информации, организуемой с помощью Secret Disk NG. Эти сценарии подразумевают как персональноe использование защищенных дисков, так и работу с конфиденциальной информацией нескольких пользователей, в том числе и одновременно через локальную сеть.

Алексей Доля: Что входит в состав Secret Disk Next Generation?

Антон Крячков: В состав продукта Secret Disk NG входят:

Инсталляционный компакт-диск, содержащий программу установки системы Secret Disk NG и драйвера ключа eToken. Кроме этого, на диске записана электронная версия документации пользователя.

Электронный ключ eToken. Как правило, продукт поставляется с ключом модели eToken R2 с объемом памяти 8 килобайт, но по запросу покупателя ключ может быть заменен другим, содержащим больший объем памяти (16 или 32 Kb) либо другой моделью ключа — eToken PRO (16 или 32 Kb). Подробнее о ключах eToken можно узнать на сайте компании.

Электронная лицензия, записанная в памяти ключа eToken. Без этой лицензии система Secret Disk NG работать на компьютере не будет. Каждая лицензия уникальна и хранится в памяти ключа в виде защищенного двоичного файла.

Краткое руководство пользователя, позволяющее пользователю быстро разобраться, как установить систему на компьютер, устранить возможные проблемы и начать работу с Secret Disk NG.

Алексей Доля: Словосочетание «New Generation» по идее указывает на то, что решение является обновленным продолжением некогда существовавшей линейки продуктов. Я прав?

Антон Крячков: Вы совершенно правы, New Generation — это новое поколение хорошо известного на российском рынке продукта Secret Disk, зарекомендовавшего себя как надежное средство защиты конфиденциальной информации, разработанное еще в 1998 году.

Secret Disk был полностью переписан. Изменился не только интерфейс пользователя. Прежде всего, изменилась архитектура и концепция продукта. Ядро системы Secret Disk NG стало основой для линейки новых продуктов, выводимых компанией на рынок.

Алексей Доля: Я слышал, что недавно вышла новая версия Secret Disk NG — 3.1. Какие основные улучшения вы бы выделили?

Антон Крячков: Основная особенность данной версии Secret Disk NG заключается в том, что в ней унифицирована работа с поставщиками криптографических услуг и появилась возможность использовать криптопровайдер, который реализуют сертифицированные алгоритмы шифрования ГОСТ. В этой версии добавлена поддержка СКЗИ «КриптоПро CSP» и Signal-COM CSP.

Алексей Доля: Скажите, а Secret Disk NG прошел сертификацию (или какие-нибудь тесты) в ФАПСИ или еще где-нибудь?

Антон Крячков: Сейчас продукт Secret Disk NG проходит сертификацию Гостехкомиссии при Президенте Российской Федерации по 5-му классу как средство ограничения несанкционированного доступа к информации (НСД) и по 4-му уровню отсутствия недокументированных вложений (НДВ).

Предыдущая версия продукта Secret Disk 2.0 была сертифицирована ФАПСИ по 4 му классу НСД в 2000 году и сертификат продлен вплоть до 2006 года.

Алексей Доля: Легко ли программно управлять Secret Disk NG? То есть выбирать, какие именно данные защищать, как именно это делать и т.д. Для этого требуются какие-нибудь специальные знания?

Антон Крячков: Программный продукт Secret Disk NG разрабатывался таким образом, чтобы для пользователя процесс работы с защищенными дисками был предельно простым.

Фактически, если защищенные диски уже созданы и все настройки рабочей среды пользователя сделаны, всё, что требуется от пользователя — это подключить eToken к USB-порту и в ответ на приглашение системы ввести PIN-код ключа. Далее система автоматически подключит все защищенные диски пользователя, после чего в операционной системе появятся новые диски, доступные для пользователя. По завершении работы, когда пользователь отключает eToken от компьютера, защищенные диски исчезают и становятся недоступными.

Такая реализация интерфейса вызывает у пользователя, не осведомленного о принципе работы Secret Disk NG, представление, будто защищенные диски, появляющиеся в компьютере после подсоединения ключа eToken к USB-порту, расположены непосредственно в памяти самого ключа. Ощутив это, пользователь чётко запоминает, что все свои секреты он всегда носит с собой. Подключен eToken — секретные диски в системе есть. Нет ключа — нет и дисков. Что касается управления программой, настройками и подготовкой и созданием защищенных дисков, то здесь от пользователя требуются определенные навыки работы с компьютером.

Пользовательский интерфейс системы состоит из 3-х частей:

Непосредственно программы Secret Disk NG, располагающейся в виде иконки в области уведомления панели задач (в системном трее рядом с часами) и содержащем основное меню управления секретными дисками.

Панели Secret Disk NG, вызываемой из основного меню иконкой Secret Disk NG и содержащей диалог индивидуальных настроек пользователя и средств создания защищенных дисков и управления их свойствами.

Консоли управлении Secret Disk NG, выполненной в форме оснастки для консоли управления Microsoft (MMC) защищенными дисками.

Алексей Доля: Ключи eToken подсоединяются только к USB-портам или есть версии для LPT-портов?

Антон Крячков: Электронный ключ eToken моделей R2 или PRO выпускается только для подключения к компьютеру через USB-порт. Модели ключа eToken для подключения к LPT-порту нет.

Кроме того, начиная с версии Secret Disk NG 3.1 в качестве электронного ключа может применяться также и электронный идентификатор eToken PRO Smartсard, выполненный в виде смарт-карты. Использование этой модели eToken возможно только на компьютере, специально оборудованном устройством для считывания смарт-карт.

Следует заметить, что в предыдущей версии продукта Secret Disk 2.0 существовала возможность использования LPT-ключей, но в данном случае применялся ключ HASP, а не eToken.

Алексей Доля: А пользователи ноутбуков не будут испытывать дискомфорт из-за того, что ключ eToken займет один из портов, к которому хотелось бы подключить какое-нибудь устройство?

Антон Крячков: Конечно, спорить об эргономичности и предпочтениях пользователей так же сложно, как пытаться спорить о вкусах и пристрастиях. Каждый пользователь сам выбирает для себя наилучший метод работы с компьютером.

Логика работы Secret Disk NG построена так, что пользователю для получения доступа к секретным дискам требуется хотя бы раз, в начале работы, подключить eToken к USB-порту компьютера и ввести PIN-код ключа. Если действительно существует проблема, обозначенная в вопросе, то: 1) либо пользователь может приобрести и использовать внешний концентратор USB-портов (USB hub) для подключения нескольких USB-устройств; 2) либо пользователь может настроить работу Secret Disk NG таким образом, что после открытия доступа к защищенным дискам eToken можно было извлечь из USB-порта, и это не повлияло бы на доступность данных. Для этого надо отключить установленную по умолчанию опцию «Закрывать сеанс при отключении eToken».

Алексей Доля: Кстати, я все время хотел спросить, а почему ключ eToken именно так и называется?

Антон Крячков: «eToken» — это зарегистрированная торговая марка производителя электронных ключей израильской компании Aladdin Knowledge Systems Ltd.

Само слово eToken — веяние «нового» времени. В конце прошлого века в современном английском языке появилась новая приставка «e» (означающая, как правило, «электронный»). Именно тогда в компьютерном мире появились и быстро завоевали свое место e-commerce, e-business, e-government. А основой слова «eToken» является английский слово «token» — талон, жетон, брелок, знак, символ. В результате получается, что eToken — это электронный брелок или электронный жетон.

Алексей Доля: Как устроен ключ eToken? Есть ли отличия от собрата — ключа HASP?

Антон Крячков: eToken — это небольшое электронное устройство, выполненное в виде стильного пластмассового брелка. Он подключается к компьютеру через USB-порт и поддерживает технологию Plug and Play. eToken предназначен для аутентификации пользователя и хранения его персональных и ключевых данных: паролей, ключей шифрования, цифровых сертификатов и другой личной информации, например, номера кредитных карт, номера банковских счетов и т.д.

eToken защищен персональным идентификационным номером (PIN-кодом) от попыток использования ключа посторонним лицом в случае утери или кражи ключа. Доступ к защищенным PIN-кодом данным получает только тот пользователь, который на запрос системы вводит корректный PIN-код ключа. Если введен неверный PIN-код, доступ к защищенной информации невозможен.

Secret Disk NG работает с двумя моделями ключа eToken: eToken R2 и eToken PRO. В дальнейшем речь пойдет о более технологичной, но в то же время немного более дорогой модели — eToken PRO.

Внутри герметичного пластикового корпуса находится маленькая плата, на которой собрана электронная «начинка» ключа. Здесь расположены основные функциональные компоненты: микросхема контроллера USB-порта, чип смарт-карты, криптографический сопроцессор и световой индикатор работы.

Используемая приложениями память ключа eToken разделена на две области: публичную и защищенную PIN-кодом. Естественно, персональные «секреты» владельца ключа располагаются в защищенной области памяти.

Важным элементом ключа является криптографический сопроцессор, способный выполнять криптографические операции с данными пользователя: выполнять симметричное шифрование, формировать цифровую подпись и вычислять хеш-функцию. При этом ключевая информация, используемая для выполнения этих операций — криптографические ключи для шифрования данных или формирования цифровой подписи — никогда не покидают защищенной памяти ключа. Это значит, что закрытые ключи шифрования никогда не оказываются в памяти компьютера, доступной для других приложений.

eToken существенно отличается от электронного ключа HASP, прежде всего по своему назначению: eToken предназначен для аутентификации и хранения персональных «секретов» пользователя, а ключ HASP прежде всего предназначен для защиты программного обеспечения от нелицензионного копирования. Название ключа HASP является сокращением от английского Hardware Against Software Piracy — «аппаратное обеспечение против пиратства в области ПО».

Алексей Доля: А соответствие PIN-код <—> eToken «зашито намертво»? Или PIN-код выбирает пользователь самостоятельно?

Антон Крячков: Пользователь eToken может менять PIN-код ключа самостоятельно в процессе работы по своему усмотрению, либо в соответствии с принятыми в компаниями политиками безопасности. При этом PIN-код ключа в отличие, например, от PIN-кода привычной банковской карточки, может содержать не только цифры, но также буквы и специальные символы. Минимальная длина PIN-кода составляет 4 символа, максимальная — 30 000 символов. Естественно, на практике используются гораздо более короткие коды. Оптимальной считается длина от 8 до 16 знаков.

Ключи eToken, приобретаемые вместе с продуктом Secret Disk NG или просто закупаемые у производителя, имеют единый PIN-код, установленный по умолчанию при производстве. Но при первом же использовании ключа программное обеспечение драйвера eToken предупредит пользователя о необходимости замены стандартного PIN-кода.

Алексей Доля: Вы не могли бы подробнее рассказать о криптографической составляющей решения Secret Disk NG? Какие алгоритмы используются, насколько они надежны, есть ли возможность выбора и т.д.?

Антон Крячков: Сам по себе Secret Disk NG не содержит встроенных средств криптографической защиты. Это означает, что Secret Disk NG — это программа-«оболочка», использующая криптографические средства, имеющиеся в составе операционной системы или дополнительно установленные пользователем — например, «КриптоПро CSP».

По умолчанию после установки на компьютер Secret Disk NG настраивается на работу со стандартным поставщиком криптографических сервисов, используемом в операционной системе — Microsoft Enhanced Cryptographic Service Provider (сокращенно CSP). При использовании данного поставщика криптографии возможна организация защиты данных с помощью одного из трёх симметричных алгоритмов шифрования. Алгоритм шифрования пользователь может выбрать сам при создании каждого защищенного диска:

DES — алгоритм симметричного блочного шифрования с длиной ключа 56 бит. Надежность этого алгоритма на сегодняшний день уже не так высока. Ключ шифрования может быть найден в течение нескольких часов, правда, для этого надо использовать очень дорогостоящее специализированное высокопроизводительное оборудование. Но если пользователь не собирается хранить на защищенных дисках серьезные секреты, а хочет просто надежно скрыть некоторую личную информацию от посторонних глаз, достаточно использовать DES.

TripleDES (или 3DES) — усовершенствованная версия алгоритма DES с длиной ключа 168 бит.

TripleDES подразумевает последовательное шифрование, расшифрование и снова зашифровывание одного и того же блока данных с помощью алгоритма DES на ключах длиной 56 бит, но каждый раз используется новый ключ. Поэтому результирующая длина ключа составляет 56 x 3 = 168 бит. В результате этого, один и тот же набор данных шифруется алгоритмом TripleDES примерно в 3 раза медленнее, чем алгоритмом DES.

RC2 — симметричный блочный алгоритм шифрования с длиной ключа 128 бит. Этот алгоритм оптимизирован для использования на персональных компьютерах. Шифрование происходит с большей скоростью, чем в случае применения и DES, и TripleDES.

Кроме этих трёх алгоритмов новая версия продукта Secret Disk NG 3.1 может использовать для защиты данных на дисках алгоритм, созданный в соответствии с требованиями стандарта ГОСТ 28147-89. Это симметричный блочный алгоритм с длиной криптографического ключа 256 бит. Данный алгоритм реализован с помощью устанавливаемых в системе дополнительных криптопровайдеров КриптоПро CSP или SignalCom CSP.

Если пользователь, компания или организация обязаны защищать информацию, хранящуюся и обрабатываемую на компьютере с помощью сертифицированных cредств криптографической защиты информации (СКЗИ), они могут использовать Secret Disk NG совместно с криптопровайдерами КриптоПро CSP или SignalCom CSP.

Мастер-ключи секретных дисков также защищаются с помощью тех же криптопровайдеров, однако используются асимметричные алгоритмы шифрования:

Мастер-ключи для алгоритмов DES, TripleDES и RC2 защищаются методом шифрования по ассиметричному алгоритму стандарта RSA на закрытом ключе цифрового сертификата пользователя. Алгоритм RSA реализуется поставщиком криптографии Microsoft Enhanced CSP.

Мастер-ключи для алгоритма ГОСТ 28147-89 защищаются шифрованием с использованием ассиметричных алгоритмов ГОСТ Р 34.10 94 или ГОСТ Р 34.10 2001. Длина открытого ключа также 1024 или 512 бит. Алгоритмы ГОСТ Р 34.10 94 и ГОСТ Р 34.10 2001 реализуются сертифицированными криптопровайдерами.

Алексей Доля: Давайте рассмотрим гипотетическую ситуацию. Предположим, я защитил свои данные, хранящиеся на HDD моего ноутбука, с помощью Secret Disk NG 3.1. Злоумышленники выкрали мой ноутбук, но у них нет ключа eToken и они не знают моего PIN-кода. С другой стороны, злоумышленники могут разобрать мой ноутбук на винтики, подключить HDD к другой машине и воздействовать на него как программно, так и аппаратно (а, возможно, и физически). Сколько времени им понадобится, чтобы извлечь и расшифровать защищенные данные?

Антон Крячков: Во-первых, атака методом перебора на любой симметричный блочный алгоритм с длиной ключа 128 и более бит, используемый в Secret Disk NG, абсолютно бесперспективна. Криптостойкость этих алгоритмов доказана многолетней практикой и результатами серьезных экспертиз. Во-вторых, схема защиты мастер-ключей базируется на использовании асимметричной криптографии с длиной открытого ключа 1024 бита (для RSA-ключей) или 512 бит (для криптографии на основе эллиптических кривых).

В настоящее время ни одно частное лицо и даже ни одна коммерческая организация в мире не обладает достаточными вычислительными ресурсами и денежными средствами для того, чтобы успешно атаковать эти алгоритмы. Поэтому схема атаки, которую мы рассмотрим ниже, имеет чисто иллюстративный характер и не может быть эффективно реализована на практике.

Итак, будем исходить из «золотого правила криптоанализа» — правила Керкхоффа: нам известны использованные алгоритмы шифрования, но неизвестны ключи.

Если защищенный диск зашифрован с помощью алгоритма DES (длина мастер-ключа — 56 бит), то защищённый диск будет подвергнут атаке методом прямого перебора («грубой силы»). В этом случае атака на криптосистему будет проводиться по шифртексту со знанием открытого текста. Открытым текстом будут являться некоторые заведомо известные области файловой структуры защищенного диска, а шифртекстом соответствующие участки (секторы) физического жесткого диска. Возможно, мастер-ключ диска будет обнаружен в течение нескольких недель или месяцев при условии, что в распоряжении злоумышленников находится огромные вычислительные мощности и они весьма компетентны в криптоанализе.

Если окажется, что секретный диск зашифрован с помощью алгоритма, использующего большую длину мастер-ключа (128 или более бит): RC2, TripleDES или ГОСТ 28147 89, то атака на сам симметричный алгоритм бесперспективна, а усилия криптоаналитиков сосредоточатся на асимметричных ключах, с помощью которых защищён мастер-ключ диска. Тут возможна попытка восстановления закрытого ключа пользователя (по известному открытому ключу). Однако еще раз повторю, что при современном уровне развития криптоанализа и вычислительной техники, а также с учётом использованных в продукте алгоритмов, атака на ключевую подсистему Secret Disk NG абсолютно бесперспективна.

Алексей Доля: Если мы сохраним условия предыдущей задачи лишь с той разницей, что злоумышленникам удалось раздобыть еще и мой eToken. Осталось узнать лишь PIN-код. Какова вероятность «полакомиться» моими данными в этом случае?

Антон Крячков: Чтобы получить доступ к данным, хранящимся в защищенной памяти eToken, нужно ввести PIN-код. Единственная в этом случае возможная атака — это подбор PIN-кода методом перебора. Однако в этом случае начинает работать встроенная в eToken защита от подбора PIN-кода.

Если вы используете модель eToken R2, то после каждой попытки ввода PIN-кода происходит секундная задержка, тем самым значительно увеличивается время, необходимое для подбора PIN-кода. В этом случае, если PIN-код достаточно сложный, можно сказать, что подбор в разумных пределах времени невозможен. Так, например, если PIN-код состоит из 7 случайных символов, то среднее время подбора PIN-кода составляет 10^127 лет. Для сравнения — возраст вселенной составляет 10^10 лет.

В случае модели eToken PRO злоумышленнику придется еще сложнее. Пользователь может задать количество попыток неверного PIN-кода, после чего eToken будет заблокирован. Чтобы его разблокировать, потребуется ввод административного PIN-кода, если такой PIN-код был задан. Если же административный пароль не был задан, то чтобы все-таки продолжить работу с eToken, нужно будет его «переформатировать», что приведет к очистке всех данных в памяти eToken.

Алексей Доля: У Secret Disk NG есть конкуренты? Кого из них вы бы выделили, как самого сильного?

Антон Крячков: Надо признать, что продуктов, предназначенных для шифрования информации на дисках, достаточно много. Так сложилось, что российские пользователи отдают предпочтение российским программным продуктам из этого семейства. Из российских продуктов, помимо Secret Disk NG, можно отметить Strong Disk.

Алексей Доля: Чем Secret Disk NG отличается от конкурентов? В нем есть какие-нибудь эксклюзивные технологии?

Антон Крячков: Да, мы считаем, что по нескольким параметрам наш продукт имеет принципиальные отличия от других схожих по функциональности продуктов. В первую очередь это то, что продукт, выполняющий шифрование информации на дисках, не имеет встроенных криптографических средств. Вместо собственной реализации криптографических алгоритмов мы используем алгоритмы, доступные через криптографические интерфейсы операционной системы. Для нас это очень важный момент, который позволяет нам использовать для шифрования информации сертифицированные СКЗИ.

Помимо удобства работы с eToken, можно сказать, что архитектура продукта с самого начала предусматривает интеграцию с инфраструктурой открытых ключей (PKI). Это означает, что для работы с дисками пользователи могут использовать корпоративные цифровые сертификаты X.509. Таким образом, Secret Disk NG можно администрировать удаленно и использовать его в масштабе предприятия.

Алексей Доля: Над чем сейчас ведутся работы? Что планируется улучшить в новых версиях продукта? Когда следует ждать новую версию?

Антон Крячков: В настоящее время, конечно, идут работы над выпуском очередной версии продукта. Как мы уже говорили, основной акцент сейчас ставится на прохождение сертификации в Гостехкомиссии. Данная сертифицированная версия, скорее всего, не будет иметь принципиальных отличий от существующей версии.

Однако у нас уже накоплено достаточно много материала для выпуска существенно новой версии. В первую очередь будет переработан пользовательский интерфейс продукта. Если сейчас он выполнен в стиле «Windows 2000», то новый вид продукта будет максимально приближен к стилю «Windows XP». С самого начала разработки новой линейки продукта мы старались максимально тесно интегрировать продукт с операционной системой. Мы считаем, что пользователь должен воспринимать продукт как расширение операционной системы и работа с ним должна стать естественным продолжением работы с самой операционной системой.

Говорить о новых функциональных возможностях пока рано, но можно, например, сказать, что много пользователей хотели бы видеть в составе продукта возможности управления разделами на жестких дисках. Это объясняется тем, что с помощью продукта можно зашифровать и работать с зашифрованными разделами. Однако если у пользователя имеется только один диск C:, то для создания дополнительных разделов им приходится прибегать к помощи других продуктов, таких как Partition Magic и др.

По поводу сроков выпуска можно сказать, что качественно новую версию продукта планируется выпустить через несколько месяцев после выпуска Secret Disk Server NG, выпуск которого намечен на весну этого года. Можно еще добавить, что эти два продукта линейки NG будут более тесно интегрированы друг с другом, и работа с серверной версией продукта будет максимально приближена к работе с персональной версией.

Алексей Доля: Сколько стоит данный продукт и где его можно купить?

Антон Крячков: Стандартная коробка с одним eToken и лицензией стоит $145. Для предприятий значительно выгоднее покупать корпоративный вариант, включающий коробку и несколько eToken с лицензиями: при количестве в комплекте больше четырех цена лицензии уменьшается в два раза. А приобрести продукт можно у любого из большого числа партнеров, работающих по всей стране — любой партнер фирмы «1С» является по определению партнером компании Aladdin, кроме того очень активно работают сети наших прямых дистрибьюторов по всей России. В частности, по итогам 2003 года лучшим региональным дистрибьютором стала фирма «Риланс» (Екатеринбург), лучшим московским дистрибьютором — фирма «7000». Полный список компаний-партнеров можно посмотреть на нашем сайте.

Алексей Доля: Какую техническую поддержку вы оказываете своим пользователям?

Антон Крячков: Наша компания осуществляет бесплатную техническую поддержку всем пользователям систему Secret Disk NG в течении всего срока эксплуатации программы. Аппаратные ключи eToken, распространяемые в комплекте продукта Secret Disk NG, имеют гарантию 12 месяцев и бесплатно обмениваются в случае выхода из строя в течение гарантийного срока.

Владельцы версий Secret Disk NG 3.0 и Secret Disk 3.0.1 Personal Edition имеют возможность бесплатно загружать с веб-сайта компании и устанавливать новые версии или обновления продукта. Для владельцев Secret Disk версии 2.0 и 2.15 предусмотрена возможность платного обновления продукта до версии Secret Disk NG 3.1 Personal Edition, подразумевающая частичную (порядка 50%) скидку на стоимость продукта.

Алексей Доля: Большое спасибо, что так подробно нам все объяснили. Удачи вам и вашей компании!

Подборка по базе: Темы рефератов.doc, Темы рефератов.docx, Презентация по географии на тему _Халықтың ұлттық және діни құра, Көліктік жүйедегі жүк және коммерциялық жұмыстардың рөлі реферат, Рабочий лист на тему Европейский Юг осовение население и этапы о, Метод беседы в психолого-педагогическом исследовании на тему: «Э, Бжд реферат.docx, Презентация на тему Первая помощь при поражении электрическим то, философия реферат Хохлов Д.А..docx, темы рефератов русс-каз т 2 семестр.pdf

Сатторов Анушер

Группа: ВБИо-103рсоб

Реферат на тему «

Secret Disk 4 –

Система защиты конфиденциальной информации от несанкционированного доступа, копирования, повреждения, кражи или неправомерного изъятия.»

Итак, Secret Disk 4 – это программно-аппаратный продукт для защиты конфиденциальной информации (коммерческой тайны, персональных данных), хранящейся и обрабатываемой на рабочих станциях под управлением OС Microsoft Windows 2000 / XP. К основным функциям

Secret Disk 4.0 относится обеспечение:

криптографической защиты от НСД информации на жёстком диске персонального компьютера, включая системный раздел;

двухфакторной аутентификации пользователей до загрузки операционной системы с помощью USB-ключей eToken;

многопользовательской работы с защищенными данными, хранящимися на персональном компьютере;

возможности экстренного отключения зашифрованных дисков;

сокрытия наличия на персональном компьютере конфиденциальной информации.

С помощью Secret Disk 4 можно реализовать различные сценарии защиты конфиденциальной информации от несанкционированного доступа. Вы сможете сохранить критически важную информацию в том

случае, если злоумышленник получит физический доступ к жестким дискам (например, при проникновении в офис компании), или при инсайдерской атаке, где главным действующим лицом является штатный сотрудник компании (включая специалиста IT-отдела или системного администратора). Кроме того, вы сможете уберечь свои данные от излишней заинтересованности посторонних лиц, имеющих доступ к компьютерному оборудованию (сотрудники сервисного центра, обслуживающего оборудование).

Secret Disk 4, контролируя загрузку операционной системы, обеспечивает разграничение доступа пользователей к использованию компьютера. Это позволяет легко организовать многопользовательский режим работы на персональном компьютере в офисе или в домашних условиях.

Перейдем к шифрованию системного раздела. Как известно, он содержит значительные объёмы информации, которая может представлять интерес для злоумышленника: файлы операционной системы, установленные программы, временные файлы, файлы- журналы приложений, файл подкачки ОС (swap), файл hibernation и мн. др. При этом, в отличие от технологии «Full Disk Encryption», Secret Disk

4 даёт возможность разделения доступа к данным и доступа к загрузке операционной системы. Если с одним компьютером поочередно работают несколько пользователей (каждый со своим eToken), то все они могут загружать ОС, но доступ будут иметь лишь к собственным зашифрованным дискам. Для удобства пользователей в Secret Disk 4 реализована поддержка нескольких ОС. На случай потери eToken предусмотрена операция резервного входа с ручным вводом ключа шифрования.

Среди других инноваций — проведение процедур зашифрования, расшифрования и перешифрования в фоновом режиме. Теперь операции по начальному зашифрованию, полному перешифрованию, расшифрованию больших объёмов информации, хранящейся на ноутбуках, домашних компьютерах или же рабочих ПК, требующих повышенной защищенности (топ-менеджмент, финансовый отдел и др.) происходит незаметно для пользователя. Технология фонового шифрования, поддерживаемая продуктом, позволяет максимально

быстро и без задержек ввести в работу защищённые диски, не дожидаясь завершения криптопроцессов.

Стремясь обеспечить бесперебойную работу продукта, разработчики

Secret Disk 4 реализовали возможность восстановления главной загрузочной записи (Master Boot Record — MBR) в случае аварии, связанной с её повреждением из-за сбоя электропитания, перезаписи программами сторонних разработчиков, заражения вирусами и др. Эта функция реализуется с помощью специального диска восстановления работоспособности системы (Rescue CD).

Кроме того, Secret Disk 4 «умеет» шифровать dump-файл. При критическом сбое операционная система может быть настроена на создание dump-файла, который будет содержать всю информацию, находившуюся в оперативной памяти в момент сбоя, при этом в dump- файл попадут открытые документы, ключи шифрования и другая конфиденциальная информация. При использовании Secret Disk 4 образ оперативной памяти сохраняется в зашифрованном виде, таким образом обеспечивается конфиденциальность информации даже в случае критического сбоя ОС.

Также новый продукт Aladdin поддерживает безопасный «спящий» режим («Hibernation») и позволяет экономно расходовать заряд батарей, что особенно актуально для владельцев ноутбуков. При переходе в «спящий режим» содержимое всей оперативной памяти сохраняется на жёстком диске компьютера в специальном файле

(hiberfil.sys), расположенном на загрузочном разделе. Secret Disk 4 обеспечивает шифрование этого файла при сохранении.

Помимо нововведений Secret Disk 4 cохранил традиционные преимущества семейства продуктов Aladdin для защиты конфиденциальной информации, а именно:

Шифрование мобильных носителей информации (USB-,

Flash- и ZIP-диски, дискеты, накопители памяти SD, MemoryStick,

CompactFlash и т.п.)

Данные на зашифрованных дисках, включая системный

раздел, всегда хранятся в зашифрованном виде. Даже в случае изъятия сервера или утери съемного диска данные невозможно использовать.

Возможность настройки клавиш быстрого вызова.

Предусмотрены возможности вызова панели управления Secret

Disk, закрытия сеанса и отключения дисков, скрытия/отображения значка на панели задач.

Запрет доступа по сети к зашифрованным дискам для всех пользователей, включая системного администратора.

Расширение зашифрованных дисков при их заполнении.

Зашифрованные диски могут быть созданы на основе томов динамических жестких дисков. При этом поддерживается их расширение штатными средствами Microsoft Windows.

Перешифрование диска выполняется как одна операция. Не надо сначала расшифровывать данные (тем самым временно снимая с них защиту), а затем их зашифровывать с новым ключом и/или алгоритмом шифрования. На протяжении всего жизненного цикла данные надежно защищены от несанкционированного доступа.

Oстановка или прерывание процесса шифрования не приводит к потере данных. Приостановленный вручную или прерванный из-за отключения питания компьютера процесс может быть возобновлен в любой удобный для вас момент.

Особое внимание разработчики Secret Disk удели простоте и комфорту работы с продуктом. Для того, чтобы начать использовать Secret Disk 4 для защиты своих персональных или корпоративных данных, вам потребуется лишь 9 Мб свободной памяти на жестком диске, мобильный или обычный компьютер, один жесткий диск, один раздел с ОС Windows 2000/XP, а также свободный USB-порт.

Основное назначение и преимущества продукта

Назначение

Защита от несанкционированного доступа к конфиденциальной информации

(коммерческая тайна, персональные данные), хранящейся и обрабатывающейся на рабочих станциях под управлением ОС Microsoft

Windows 2000 / XP / Vista / Windows 7;

Защита от несанкционированной загрузки ОС и доступа к системному разделу;

Secret Disk 4 не только защищает конфиденциальные данные, но и скрывает сам факт их наличия.

Возможности применения

Защита данных на жестких и съемных дисках методом «прозрачного» шифрования;

Защита сеанса загрузки операционной системы с помощью процедуры строгой двухфакторной аутентификации пользователя с использованием электронных ключей eToken.

Основной эффект, достигаемый от использования решения

Защита конфиденциальной информации от несанкционированного доступа со стороны:

злоумышленников, получивших физический доступ к носителям данных

(жестким дискам), в том числе в случае проникновения в офис компании;

посторонних лиц, могущих иметь доступ к компьютерному оборудованию

(например, сотрудники сервисного центра, обслуживающего оборудование);

сотрудников компании, не обладающих полномочиями для доступа к данной информации (в том числе технических специалистов и системных администраторов). Защита сеанса загрузки операционной системы со стороны:

неавторизованных лиц, могущих иметь доступ к компьютерному оборудованию (например, сотрудники компании или сотрудники сервисного центра, обслуживающего оборудование). Особенности решения

Защита данных от несанкционированного доступа

Данные на защищенных дисках всегда хранятся в зашифрованном виде.

Даже в случае изъятия компьютера или утери диска данные невозможно использовать.

Образ оперативной памяти, сохраняемый в спящем режиме («hibernation») или в случае сбоя операционной системы, записывается на защищенный системный раздел.

Аппаратная двухфакторная аутентификация с использованием USB-ключей eToken при загрузке операционной системы, и работе с зашифрованными дисками: необходимо не только обладать eToken, но и знать PIN-код к нему.

Использование «горячих» клавиш для вызова панели управления Secret

Disk, закрытия сеанса и отключения дисков, скрытия/отображения значка на панели задач.

Запрет доступа по сети к зашифрованным данным. Доступ по сети к зашифрованным данным запрещен для всех пользователей, включая системного администратора. Для редакции Workgroup Edition допускается разрешить сетевой доступ в пределах возможностей операционной системы.

Удобство работы, обеспечение доступности и целостности данных

Фоновые операции шифрования. Все операции зашифрования, расшифрования и перешифрования проводятся в фоновом режиме. Во время выполнения этих операций пользователь может работать в обычном режиме.

Смена ключа и алгоритма шифрования выполняется как одна операция.

Для смены ключа и/или алгоритма шифрования не требуется сначала расшифровывать данные (тем самым временно снимать с них защиту), а затем их зашифровывать с новым ключом и/или алгоритмом шифрования.

Операция смены ключа выполняется в один проход, благодаря чему в любой момент времени данные надежно защищены.

Остановка или прерывание процесса зашифрования, перешифрования или расшифрования не приводят к потере данных. Приостановленный вручную или прерванный из-за отключения питания компьютера процесс может быть возобновлен в любой удобный для вас момент.

Аварийное восстановление главной загрузочной записи. В состав Secret Disk

4 входит диск аварийного восстановления, который позволяет восстановить главную загрузочную запись (Master Boot Record – MBR) в случае модификации другими программами.

Защита от сбоев электропитания. Если во время процесса шифрования произошло внезапно е отключение электричества, шифрование будет приостановлено и позже продолжено с того же момента.

Совместимость и интеграция

Использование цифровых сертификатов стандарта X.509 позволяет легко интегрировать Secret Disk 4 в существующую инфраструктуру открытых ключей, построенную на базе как западных (Microsoft CA, RSA Keon, Entrust,

Baltimore), так и российских технологий (УЦ КриптоПро, Infotecs, Signal-COM).

Если в вашей организации инфраструктура открытых ключей пока не

используется, то Secret Disk 4 сам создаст все необходимые для работы сертификаты.

Поддержка операционных систем. Система Secret Disk 4 работает в операционных системах семейства Windows — Microsoft Windows 2000

Professional, Microsoft XP, Windows Vista и Windows 7. Поддерживаются как

32-битные, так и 64-битные редакции операционных систем Windows.

Поддержка многопроцессорных систем и технологии Hyper-Threading. В

Secret Disk 4 поддерживается распараллеливание криптографических вычислений, тем самым обеспечивается рост производительности при применении на мощных многопроцессорных системах или системах с использованием технологии HyperThreading.

Основные технологические преимущества

Шифрование разделов жестких дисков, логических дисков, съемных носителей. В Secret Disk 4 поддерживаются все типы жестких дисков и дисковых RAID-массивов.

Создание виртуальных дисков (файлов-контейнеров). Физически виртуальный диск представляет собой файл, содержимое которого полностью зашифровано. Средствами Secret Disk 4 виртуальный диск монтируется как логический диск и доступен для работы, как и любой другой логический диск, имеющийся в системе.

Отсутствие встроенных криптографических средств. Secret Disk 4 не имеет встроенных средств шифрования (в том числе Secret Disk 4 не подлежит обязательному лицензированию как шифросредство). Для осуществления криптографических преобразований могут применяться: криптографический драйвер режима ядра, входящий в состав Microsoft Windows (алгоритмы AES с длиной ключа 256 бит, TripleDes с длиной ключа 168 бит и RC2 с длиной ключа 128 бит); криптопровайдеры КриптоПро CSP, Signal-COM CSP, Infotecs

CSP (алгоритм шифрования ГОСТ 28147-89 с длиной ключа 256 бит); подключаемые внешние алгоритмы шифрования Secret Disk Crypto Pack (AES с длиной ключа 128 и 256 бит, Twofish с длиной ключа 256 бит).

Интеграция с системами PKI. Secret Disk 4 использует сертификаты X.509 и связанные с ними криптографические ключи для защиты мастер-ключей зашифрованных дисков и аутентификации.

Поддержка российской криптографии. Для шифрования дисков и защиты мастерключей зашифрованных дисков Secret Disk 4 может использовать

сертифицированные криптопровайдеры КриптоПро CSP, Infotecs CSP, Signal-

COM CSP (алгоритм ГОСТ 28147-89).

Технология многопоточного шифрования. Применение новаторской технологии многопоточного шифрования позволяет эффективно использовать вычислительные ресурсы как мощных многопроцессорных систем, так и повышает эффективность работы системы на однопроцессорных машинах. Благодаря этому в работе прикладных систем не наблюдается заметного снижения производительности при переходе к использованию зашифрованных дисков.

Перешифрование зашифрованных дисков со сменой ключа и/или алгоритма шифрования. Возможна остановка/продолжение процесса зашифрования, а также предусмотрена защита от сбоев компьютера в процессе шифрования.

Переформатирование зашифрованных дисков со сменой файловой системы. Форматирование и проверка дисков на наличие ошибок может производиться как стандартными средствами операционной системы, так и встроенными инструментами Secret Disk 4. Зашифрованные диски могут иметь формат NTFS, FAT32 или FAT16.

Многопользовательский режим работы с зашифрованными дисками. Для организации многопользовательского режима использования компьютера, администратор

Secret Disk 4 может давать права на доступ к зашифрованным дискам разным пользователям, а также на загрузку операционной системы с защищенного системного раздела.

Аппаратная двухфакторная аутентификация администратора Secret Disk 4 с использованием цифровых сертификатов X.509: для выполнения административных задач надо иметь персональный цифровой сертификат

X.509 в памяти eToken, и знать PIN-код.

Основные потребители

Частные компании, использующие либо планирующие внедрение информационных систем, обрабатывающих критически важные для их бизнеса данные, кража, модификация или утечка которых может привести к ощутимым потерям, например: финансовая информация; информация о клиентах; Ноу-Хау; другая информация, составляющая коммерческую тайну.

Органы государственной власти и местного самоуправления, организации различных форм собственности, работающие с конфиденциальной информацией и персональными данными.

Возможность использования решения в государственных структурах

Компания Aladdin имеет все необходимые лицензии: Гостехкомиссии

(ФСТЭК) РФ и ФАПСИ (ФСБ) на деятельность в области разработки, производства, услуг, распространения средств защиты и защищенных систем; Минэкономразвития на импорт шифровальных средств (eToken) и разрешение ФСБ на ввоз их на территорию России1 .

Secret Disk 4 сертифицирован ФСТЭК (сертификат №1742 от 24 декабря

2008 года) на соответствие Заданию по безопасности и имеет оценочный уровень доверия ОУД1 (усиленный) в соответствии с требованиями руководящего документа «Безопасность информационных технологий.

Критерии оценки безопасности информационных технологий»,

(Гостехкомиссия России, 2002). Secret Disk 4 может использоваться при создании автоматизированных систем до класса защищенности 1Г включительно, а также ИСПДн до класса 2 включительно.

Электронные ключи и смарт-карты eToken, поддерживаемые в продукте, имеют сертификат № 925/5 ФСТЭК России, подтверждающий возможность использования eToken для создания АС до класса «1Г» включительно, а также для создания информационных систем обработки персональных данных до 2 класса включительно.

Возможность применения совместно с сертифицированными поставщиками средств криптографии (КриптоПро CSP, Infotecs CSP и Signal-

COM CSP).

Простота внедрения, адаптация персонала

Для пользователей – работа системы абсолютно прозрачна. Установка

Secret Disk 4 не требует перенастройки другого ПО и не меняет привычный порядок работы за компьютером.

Для администратора – быстрый ввод в эксплуатацию, удобное управление правами пользователей (не нужен доступ к ключам eToken пользователей, используются сертификаты X.509), возможность использования динамических томов и программных массивов RAID, подробные инструкции и документация по настройке системы.

Внедрение и сопровождение решения

Внедрение и сопровождение продукта и решений с его использованием может осуществляться партнерами компании Aladdin.

Гарантийный период на продукт составляет 12 мес. Он может быть продлен до 5 лет.

Системные требования

Операционная система Microsoft: Windows 2000 Professional (с пакетом обновлений Service Pack 2 и выше); Windows XP (с установленным Service

Pack 2 и выше); Windows Vista;

Windows 7 RC1.

Установленные драйверы eToken (входят в комплект).

15 мегабайт свободного пространства на диске.

При использовании совместно с сертифицированными российскими поставщиками криптографии – установленный КриптоПро CSP, Infotecs CSP, либо Signal-COM CSP.

Технические подробности

Работа пользователей системы

Администратор Secret Disk 4 устанавливает и управляет Secret Disk 4 на персональном компьютере, устанавливает защиту системного раздела, создаёт зашифрованные диски. Администратор Secret Disk 4 регистрирует пользователей Secret Disk 4 и управляет доступом к данным на зашифрованных дисках и возможностью загрузки операционной системы с защищенного системного раздела.

Незарегистрированные пользователи, включая системного администратора, не имеют доступа к загрузке операционной системы с защищенного системного раздела и доступа, в том числе по сети, к данным на зашифрованных дисках.

Незарегистрированные пользователи обращаются к общим файлам на незашифрованных дисках по сети при наличии прав доступа к таким общим файлам.

Пользователи Secret Disk 4 имеют доступ к загрузке операционной системы с защищенного системного раздела и доступ к данным на зашифрованных дисках.

Пользователи Secret Disk 4 могут нажатием клавиш быстрого вызова закрыть сеанс и отключить подключенные зашифрованные диски; скрыть отображение значка Secret Disk 4 на панели задач. Компоненты системы

Secret Disk 4 — программное обеспечение, осуществляющее защиту информации на дисках и съемных носителях.

Электронный ключ eToken — компонент, на котором хранятся лицензия на использование Secret Disk 4, сертификат открытого ключа пользователя и

соответствующий ему закрытый ключ. Используется для строгой двухфакторной аутентификации пользователей для загрузки операционной системы и для доступа к зашифрованным данным.

Принцип работы системы

Защита информации обеспечивается шифрованием данных «на лету». При чтении данных с диска происходит их расшифрование, при записи на диск — зашифрование. Находящиеся на диске данные всегда зашифрованы.

Алгоритм шифрования выбирается администратором при создании защищенного диска и может быть изменен в любой момент в процессе работы.

Зашифрованный диск можно подключать и отключать. Отключенный зашифрованный диск выглядит как неформатированный. С подключенным зашифрованным диском вы работаете точно так же, как с обычным диском.

Для того чтобы подключить зашифрованный диск, необходимо обладать смарт-картой или электронным ключом eToken, знать PIN-код и иметь соответствующие полномочия по отношению к данному диску.

При прямом просмотре содержимое отключенного зашифрованного диска выглядит как случайная последовательность битов или, говоря по-другому,

«белый шум», поскольку все данные зашифрованы. По содержимому раздела диска невозможно определить, является ли данный раздел просто неформатированным, или же на нем имеется какая-то информация. Так

Secret Disk 4 обеспечивает защиту конфиденциальной информации от несанкционированного доступа, а также сокрытие наличия данных на компьютере.

При обращении к интерфейсу Secret Disk 4 администратор должен подключить к компьютеру свой eToken и ввести PIN-код.

Процесс шифрования диска может быть приостановлен администратором или даже прерван (например, из-за перебоев электропитания) — это не повлечет за собой потерю данных. Приостановленный или прерванный процесс шифрования может быть возобновлен в любой удобный момент. По завершении процесса шифрования все содержимое диска становится зашифрованным, что обеспечивает надежную криптографическую защиту хранящихся на нем данных.

Для ноутбуков предусмотрен режим энергосбережения – операции шифрования, перешифрования и расшифрования диска приостанавливаются, если ноутбук переходит на питание от внутренних батарей. При возобновлении питания от сети приостановленный процесс автоматически продолжится.

Администратор Secret Disk 4 устанавливает Secret Disk 4 на персональный компьютер.

Администратор Secret Disk 4 создаѐт на персональном компьютере зашифрованные диски, а также устанавливает/снимает защиту системного раздела.

Администратор Secret Disk 4 проводит операции резервного копирования и восстановления мастер-ключей шифрования дисков.

Администратор Secret Disk 4 может зарегистрировать на персональном компьютере произвольное число пользователей и дать им доступ к загрузке операционной системы с защищенного системного раздела, а также доступ к зашифрованным дискам с данными.

Пользователи Secret Disk 4 могут загружать операционную систему с защищенного системного раздела, подключать зашифрованные диски и работать с ними, а также отключать зашифрованные диски.

Пользователи Secret Disk 4 не могут снять защиту с системного раздела и расшифровать диски, проводить операции резервного копирования и восстановления мастер-ключей шифрования, а также не могут перешифровывать зашифрованные диски. Доступ по сети к содержимому зашифрованных дисков невозможен для любых пользователей локальной сети, включая системного администратора и администратора домена

Windows.

Варианты применения

Secret Disk 4 для мобильных компьютеров (ноутбуков) позволяет защищать информацию на жестком диске от несанкционированного доступа. В случае утери или кражи мобильного компьютера, вся информация, хранящаяся на жѐстком диске, включая конфиденциальную и персональную информацию

(пароли, временные файлы приложений, файл подкачки операционной системы, временные файлы Интернетбраузера, файлы-журналы приложений и т.п.), будет недоступна для чтения.

Secret Disk 4 для персональных компьютеров в локальной сети, позволяет защищать информацию на жестком диске от несанкционированного доступа методом прозрачного шифрования. При этом зашифрованная информация будет недоступна по сети, тем самым информация защищена от взлома и проникновения хакеров и недобросовестных сотрудников («инсайдеров»).

Secret Disk 4 для компьютеров, на которых хранятся персональные данные, позволяет защитить от несанкционированного доступа персональные данные сотрудников компании и других граждан согласно Федеральному закону о персональных данных № 152-ФЗ от 27 июля 2006 года. Специальная редакция Secret Disk Workgroup Edition создает на персональном компьютере защищенные диски, предназначенные для организации безопасной коллективной работы с конфиденциальной информацией в сети для небольших групп пользователей (не более 10 одновременных подключений по сети).

Secret Disk 4 позволяет шифровать информацию на съѐмных устройствах хранения данных (флешках, картах памяти, USB-дисках и т.д.), для исключения несанкционированного доступа к этой информации в случае утери или кражи носителя.

Secret Disk Enterprise — многофункциональный продукт для криптографической защиты хранимых данных, обладающий большим набором функций и централизованным управлением. В данном обзоре рассматривается функциональность продукта и опыт его эксплуатации.

- Введение.

- Архитектура и системные требования.

- Функциональные возможности.

- Лицензирование.

- Работа с продуктом.

- Административный web-портал.

- Работа с Secret Disk Agent.

- Работа с Secret Disk Reader.

- Выводы.

Введение

Защита хранимых данных — всей информации, находящейся на жёстких дисках и съёмных носителях, — важная задача в области информационной безопасности. Внедрять криптографическую защиту необходимо повсеместно, однако общемировая статистика показывает, что далеко не во всех организациях выполняется шифрование данных, и это приводит к серьёзным проблемам.

В первую очередь шифровать требуется данные на рабочих станциях пользователей и на съёмных носителях, используемых в работе. В любой момент сотрудник может потерять своё рабочее устройство или съёмные накопители информации, особенно если речь идёт о мобильных станциях, например ноутбуках. В медиасфере постоянно появляются новости о забытых устройствах с важной корпоративной информацией и, как следствие, о громких утечках, произведённых случайными людьми или злоумышленниками, нашедшими забытые компьютеры. По данным отчёта компании InfoWatch, в 2015 году 7,6% зарегистрированных утечек информации осуществлены через украденные и утерянные устройства. С развитием мобильности персонала и возросшей популярностью практики BYOD (buy your own device), когда сотрудники используют в работе собственные портативные компьютеры и устройства, данный риск многократно возрастает. Подобную тенденцию отмечают аналитики Verizon: по данным, собранным из множества источников, утеря и кражи устройств хранения и обработки информации находятся на третьем месте по числу инцидентов — 9,7% от всех утечек информации.

Не стоит забывать о шифровании данных на стационарных рабочих местах и серверах. Существует риск целевой атаки — кражи компьютеров, ноутбуков, серверов, жёстких дисков и flash-накопителей непосредственно в офисных помещениях и дата-центрах компаний. Недобросовестная конкурентная борьба зачастую не ограничивается кибервторжением, нередки случаи физического взлома и выноса оборудования с конфиденциальной информацией с дальнейшим использованием полученных данных для извлечения прибыли и нанесения непоправимого ущерба конкуренту.

Все описанные выше угрозы требуют двойного решения — необходимо обеспечить конфиденциальность данных на случай потери контроля над носителями, а также сохранность самой информации. И если последняя проблема решается созданием резервных копий в защищённом месте (на облачном сервере или другой площадке), то проблема конфиденциальности может быть решена только с помощью криптографических средств. Рынок средств шифрования достаточно большой, на нем представлено множество продуктов, в основном иностранного производства, оценить достоинства и недостатки отдельных продуктов очень сложно даже подготовленному ИБ-специалисту. В данном обзоре мы подробно рассмотрим одно из решений по шифрованию хранимых данных — продукт Secret Disk Enterprise от российской компании «Аладдин Р.Д.».

Архитектура и системные требования Secret Disk Enterprise

Secret Disk Enterprise включает в себя восемь компонентов — шесть серверных модулей и два клиентских продукта:

- Сервер бизнес-логики — центральный компонент серверной части Secret Disk Enterprise, обеспечивает взаимодействие всех компонентов и процессов продукта. Выполнен в виде службы для операционной системы Windows.

- Шлюз клиентов — серверный модуль для реализации канала связи между клиентским агентом и сервером бизнес-логики. Реализован в виде надстройки для Microsoft IIS — встроенного веб-сервера в Microsoft Windows Server.

- Административный web-портал — веб-приложение для администрирования системы. Реализация аналогична шлюзу клиентов — надстройка для IIS.

- База данных — хранение всей служебной информации Secret Disk Enterprise, включая сертификаты пользователей и ключи шифрования. Хранение осуществляется в шифрованном виде, в качестве ключа шифрования используется общий мастер-ключ. В качестве базы данных выступает СУБД Microsoft SQL.

- Модуль синхронизации с Active Directory — выполняет синхронизацию данных о пользователях, сертификатах и защищаемых компьютерах между Secret Disk Enterprise и Active Directory.

- Модуль сертификации — компонент для выпуска сертификатов Х.509 на электронных ключах и проверка выпущенных сертификатов при проведении операций с ними.

- Secret Disk Agent — клиентское приложение, непосредственно осуществляющее криптографические преобразование и защиту хранимых данных на рабочих местах, серверах и съёмных накопителях.

- Secret Disk Reader — утилита для доступа к зашифрованным данным вне защищённой инфраструктуры, используется для обмена защищёнными контейнерами с внешними пользователями.

|

| Архитектура Secret Disk Enterprise |

Системные требования для серверных компонентов Secret Disk Enterprise:

- Операционная система Microsoft Windows Server 2008 SP2, 2008 R2, 2012, 2012 R2.

- Объем оперативной памяти — от 1 Гб и выше.

- Количество свободного места на жёстком диске — минимум 250 Мб (не включая объем СУБД).

- Наличие Microsoft .NET Framework версии 4.5 и выше.

- Наличие Microsoft IIS 6 и выше.

- Наличие установленных драйверов JaCarta Unified Client и/или SafeNet Authentication Client.

- Наличие пакета Crypto Extension Pack и стороннего CSP (CryptoPro или ИнфоТеКС VIPNet) для реализации шифрования по алгоритму ГОСТ.

- Поддерживаемые версии СУБД MSSQL — 2008 SP1, 2008 R2 и 2012.

Системные требования Secret Disk Agent для защищаемых компьютеров:

- Операционная система Microsoft Windows 7, 8, 8.1 или 10.

- Объем оперативной памяти — от 512 Мб и выше.

- Количество свободного места на жёстком диске — минимум 15 Мб.

- Поддержка USB 2.0 или SmartCard Reader для подключения аппаратных токенов.

- Наличие установленных драйверов JaCarta Unified Client и/или SafeNet Authentication Client.

- Наличие пакета Crypto Extension Pack и стороннего CSP (CryptoPro или ИнфоТеКС VIPNet) для реализации шифрования по алгоритму ГОСТ.

Системные требования Secret Disk Reader:

- Операционная система Microsoft Windows 7, 8, 8.1 или 10.

- Объем оперативной памяти — от 512 Мб и выше.

- Количество свободного места на жёстком диске — минимум 50 Мб.

Для всех компонентов Secret Disk Enterprise не предъявляются специальные требования к остальному аппаратному обеспечению, достаточно соответствия минимальным требованиям операционной системы. Поддерживается работа всех программных компонентов в средах виртуализации VMWare и Microsoft (Hyper‐V). Для шифрования поддерживаются файловые системы типов NTFS, FAT, FAT32 и exFAT.

Функциональные возможности Secret Disk Enterprise

Функциональные возможности Secret Disk Enterprise можно условно разделить на три основных группы:

- Основные функции продукта:

- Обеспечение полнодискового шифрования — преобразования всех данных отдельных дисковых разделов, включая поддержку защиты системного (загрузочного) диска.

- Создание шифрованных файл-контейнеров, подключаемых к системе как виртуальные диски, с возможностью передачи контейнера в виде обычного файла внешним пользователям.

- Шифрование файлов на съёмных дисках, флеш-накопителях и других носителях информации.

- Реализация собственного загрузчика (с поддержкой Legacy BIOS и UEFI BIOS) с предварительной двухфакторной аутентификацией для обеспечения доступа к шифрованному системному диску. В качестве второго фактора аутентификации поддерживаются электронные ключи JaCarta и eToken.

- Защита от анализа, восстановления и расшифрования данных при несанкционированном доступе к ним.

- Применение криптостойких алгоритмов шифрования с использованием сторонних служб криптографии (КриптоПро CSP и ViPNet CSP для реализации алгоритмов ГОСТ 28147‐89) и встроенной службы Microsoft Windows для алгоритмов AES и TripleDES.

- Механизмы надёжного удаления данных для предотвращения их восстановления.

- Управление сетевым доступом к защищённым ресурсам.

- Поддержка замены ключей шифрования и перешифрования защищённых данных.

- Постепенный процесс зашифрования и расшифрования, устойчивый к аппаратным сбоям, включая возможность продолжения работы алгоритмов после внезапного отключения компьютера.

- Поддержка выстраивания отказоустойчивых кластеров для серверной части Secret Disk Enterprise.

- Возможность резервного копирования криптохранилища, размещаемого в СУБД продукта, и мастер-ключа от данного хранилища.

- Поддержка сценариев восстановления доступа к зашифрованным данным в случае утери или поломки электронного идентификатора пользователя.

- Управление всей системой через единый веб-портал с любого устройства с веб-браузером.

- Ролевая модель доступа администраторов к системе управления.

- Полный аудит всех действий и событий в системе.

- Реализация периодических процессов самообслуживания системы и слежение за критическими состояниями, требующими внимания администраторов.

- Прозрачность и незаметность работы системы для пользователей.

Лицензирование Secret Disk Enterprise

Продукт лицензируется по количеству защищаемых рабочих мест и наличию дополнительного функционала. В базовой версии доступно большинство функций продукта.

Перечень отдельно лицензируемых механизмов:

- Шифрование папок и файлов.

- Защищённые контейнеры.

- Сетевой доступ к защищённым ресурсам.

- Защита от копирования на съёмные носители.

- Поддержка кластерной конфигурации сервера.

В зависимости от потребностей заказчики могут приобрести дополнительный защитный функционал по отдельности либо заказать стандартную лицензию, включающую в себя все возможности продукта. Сертифицированная во ФСТЭК России версия продукта лицензируется отдельно и стоит немного дороже, в состав лицензии входит медиакит, включающий в себя формуляр с голографической наклейкой, установочный диск и копию сертификата ФСТЭК России.

Все лицензии, кроме демонстрационных, действуют без ограничения срока использования. Ограничена по сроку только техническая поддержка — при покупке новых лицензий первый год техподдержка оказывается бесплатно, в дальнейшем возможно ее продление за дополнительные деньги. Обновление продукта осуществляется бесплатно, при наличии действующего контракта на техническую поддержку.

Работа с Secret Disk Enterprise

Административный web-портал

После развёртывания продукта в соответствии с эксплуатационной документацией администратор безопасности получает доступ к web-порталу Secret Disk Enterprise. Главный экран веб-интерфейса содержит расширенное меню со ссылками на все функции продукта.

|

| Основный экран веб-портала Secret Disk Enterprise |

Основная навигация производится через верхнее меню, в котором представлены следующие пункты:

- Пользователи — управление всеми пользователями системы, включая учётные записи привилегированных пользователей, настройка прав доступа и доступных к использованию функций продукта.

- Рабочие станции — перечень защищаемых компьютеров, на которых установлена программа-агент, с возможностью просмотра перечня шифрованных дисков и папок и управлением базовыми настройками станций.

- Диски — общая информация обо всех защищённых дисках и папках на всех защищаемых компьютерах с возможностью добавления новых дисков и проведения различных операций над существующими.

- Мониторинг — работа с журналами аудита.

- Безопасность — управление ролями, которые можно применить для пользователей, работа с криптографическими алгоритмами и провайдерами и мастер-ключом базы данных.

- Администрирование — обслуживание системы, управление параметрами сервера, настройка глобальных политик рабочих станций и работа с лицензиями продукта.

В разделе «Пользователи» доступны четыре вкладки и боковое меню для фильтрации списка пользователей по организационным единицам (OU) из Active Directory. В разделе «Общие» отображается краткая информация по каждому из пользователей системы с указанием его роли и прав доступа. В разделе «Управление» доступны возможности по удалению, блокировке и разблокировке отдельных пользователей, а также представлены ссылки для быстрого перехода к журналам аудита и редактированию политик.

|

| Управление пользователями в Secret Disk Enterprise |

В Secret Disk Enterprise реализованы глобальные политики, распространяемые на всех пользователей, которые настраиваются из раздела «Администрирование». Для отдельных пользователей глобальные политики могут быть заменены персональными настройками.

|

| Управление политиками отдельного пользователя в Secret Disk Enterprise |

В политиках содержатся следующие параметры:

- Разрешение или запрет на использование кэша защищённых ресурсов в случае отсутствия связи с сервером.

- Разрешение или запрет на создание защищённых контейнеров для передачи данных в зашифрованном виде за пределы защищаемых компьютеров.

- Разрешение или запрет доступа к защищённым смонтированным дискам по сети.

- Включение или отключение функции шифрования папок.

- Управление отображением значка агента в области уведомлений (трей).

- Включение или отключение предупреждения об отключении занятых дисков.

- Правила аудита работы со съёмными носителями.

- Управление политикой записи данных на съёмные носители — разрешение, запрет или обязательное применение шифрования при записи.

- Политики работы с сеансами пользователя при подключении и отключении электронного ключа.

- Включение или отключение блокировки рабочей станции при отключении электронного ключа.

- Настройка автоматического монтирования дисков при открытии сеанса пользователя, с возможностью выбрать отдельные диски для автоматического подключения.

Раздел «Рабочие станции» оформлен аналогичным образом, слева блок фильтрации выводимого списка компьютеров по OU, справа три вкладки — общая информация о защищаемых компьютерах, управление отдельными компьютерами и управление шифрованными дисками на компьютерах. В блоке «Управление» каждую станцию можно удалить, заблокировать и разблокировать, политики безопасности для рабочих станций отсутствуют. Выбор дисков в блоке «Разделы, шифрованные диски» переключает на интерфейс работы с дисками из одноименного общего раздела.

|

| Управление рабочими станциями в Secret Disk Enterprise |

В разделе «Диски» отображаются все зашифрованные диски, разделы и директории на всех защищаемых компьютерах. Для объектов доступны различные операции — создание нового диска, перешифрование на другом ключе, подключение, отключение, перемещение, удаление и так далее.

|

| Работа с зашифрованными дисками в Secret Disk Enterprise |

|

| Свойства зашифрованного диска в Secret Disk Enterprise |

Журналы аудита в разделе «Мониторинг» разбиты на четыре группы — обычный аудит, важные ошибки и предупреждения, журналы активности пользователей и служебные журналы обслуживания. Вывод таблицы с событиями ограничивается с помощью фильтров с гибкими параметрами настройки. Присутствует функция подтверждения прочтения отдельных событий. По каждому событию доступна подробная информация со всеми необходимыми данными.

|

| Журналы аудита в Secret Disk Enterprise |

В Secret Disk Enterprise предусмотрено гибкое разграничение прав доступа администраторов к веб-консоли, изначально в продукте выделены роли пользователя, оператора, аудитора и администратора безопасности. В подразделе «Управление ролями» экрана «Безопасность» доступно управление встроенными ролями и выделение новых ролей. Кроме того, каждую роль можно привязать в группе в Active Directory и таким образом автоматически распределять права доступа путём включения новых пользователей в группы.

|

| Управление ролями пользователей в Secret Disk Enterprise |

Secret Disk Enterprise требует выполнения периодических операций по обслуживанию системы. К таким операциям относится ресинхронизация с Active Directory, проверка сроков действия сертификатов пользователей, выявление неактивных компьютеров и пользователей, контроль лицензирования и другие. Задачи по обслуживанию запускаются автоматически по расписанию, в разделе «Администрирование» доступно управление задачами и периодичностью их выполнения.

|

| Планы обслуживания в Secret Disk Enterprise |

Работа с Secret Disk Agent

Программное обеспечение Secret Disk Agent выполнено в виде отдельного приложения, которое встраивается в контекстное меню «Проводника» Windows и отображает собственную иконку в области уведомлений. В основном интерфейсе продукта присутствует несколько вкладок:

- Диски — перечень зашифрованных дисков с возможностью их подключения и отключения.

- Папки — список защищённых каталогов, управление защищёнными каталогами (шифрование, расшифрование) осуществляется из «Проводника».

- Защищённые контейнеры — раздел аналогичен разделу «Диски», включает в себя перечень созданных контейнеров и кнопки для их подключения и отключения.

- Быстрый вызов — настройка глобальных комбинаций горячих клавиш, по нажатию на которые откроется интерфейс Агента.

- Параметры сеанса — данные по подключению к серверу безопасности и информация о текущих политиках безопасности.

- Настройки интерфейса Modern SDA — служебные настройки расширения Modern SDA, предназначенного для совместимости с «плиточным» интерфейсом современных версий Windows.

|

| Интерфейс Secret Disk Agent |

Контекстное меню в «Проводнике» содержит раздел Secret Disk Agent с перечнем доступных функций для выбранного объекта. Если вызвать меню на диске, будет предложено его шифрование и расшифрование, а в каталоге — возможность включить или выключить её защиту. На файлах и каталогах также есть пункт перемещения в защищённый контейнер и два элемента, относящихся к надёжному удалению файловых объектов. Текущие защищаемые каталоги отмечаются с помощью специального символа, что упрощает ориентирование в файловой системе и сразу позволяет определить, какие элементы защищены.

|

| Расширение «Проводника» Windows в Secret Disk Agent |

Если на компьютере включается защита системного загрузочного диска, Secret Disk Agent производит установку собственного загрузчика, управление которому передаётся из BIOS (Legacy или UEFI). Загрузчик производит авторизацию пользователя с помощью аппаратных идентификаторов или смарт-карт и использует ключевую пару сертификата пользователя на электронном ключе для доступа к расшифрованию системного диска и загрузки операционной системы.

|

| Загрузчик Secret Disk Agent |

Для передачи файлов за пределы защищаемых рабочих станций используются защищённые контейнеры. Контейнер подключается как виртуальный жёсткий диск, а его содержимое хранится в специальном файле с расширением SDCA. В защищённый контейнер можно скопировать любые файлы и каталоги, как на обычный диск. При создании контейнера программа запрашивает имя файла для его хранения. При подготовке контейнера к отправке программа генерирует случайный пароль из восьми символов, который используется для открытия контейнера на незащищённом компьютере, на котором устанавливается бесплатное приложение Secret Disk Reader. При каждой подготовке к отправке создаётся новый пароль. При этом для доступа к контейнеру на компьютере с установленным Secret Disk Agent пароль не требуется, поскольку для защиты ключа шифрования используется ключевая пара сертификата пользователя.

|

| Отображение пароля для защищённого контейнера в Secret Disk Enterprise |

Работа с Secret Disk Reader

Secret Disk Reader — бесплатная программа, доступная для загрузки на сайте «Аладдин Р.Д.». Данный продукт может быть установлен на любой компьютер без необходимости использования Secret Disk Agent. Назначение Secret Disk Reader — подключение защищённых контейнеров для обеспечения работы с файлами и каталогами, размещёнными в нем.

Так же, как и Agent, Reader встраивается в «Проводник» и добавляет свои функции для файлов с расширением SDCA. При открытии файла защищённого контейнера программа запрашивает пароль и после его ввода производит монтирование нового виртуального диска в систему.

|

| Запрос пароля к защищённому контейнеру в Secret Disk Reader |

После окончания работы с контейнером его можно отключить через вызов контекстного меню на виртуальном диске. Закрытый контейнер можно вернуть отправителю или передать другим пользователям для дальнейшей работы.

|

| Работа с защищёнными контейнерами в Secret Disk Reader |

Выводы

Secret Disk Enterprise — многофункциональный комплекс, решающий все основные задачи по криптографической защите хранимой информации. С помощью данного продукта централизованно обеспечивается защита любых ресурсов — логических разделов жёстких дисков, загрузочных дисков, отдельных каталогов и файлов. Применение продукта позволяет надёжно защитить данные на дисках рабочих станций, ноутбуков и серверов в организациях любого уровня. Дополнительные функции программы повышают общий уровень защищённости рабочих станций — надёжное удаление и перемещение файловых объектов позволяет гарантировать невозможность восстановления остаточной информации со списанных или утерянных носителей, а двухфакторная аутентификация надёжно защищает данные от несанкционированного доступа.

Функции работы с защищёнными контейнерами будут полезны в любой организации, так как позволяют обеспечить процесс обмена данными с контрагентами из других сетей без риска утечки или перехвата конфиденциальной информации. Возможность организовать двунаправленный обмен данными через контейнеры значительно повышает полезность данной функции. При этом второй стороне не требуется покупать продукт и разворачивать сервер управления: достаточно установить небольшую бесплатную программу для работы с контейнерами.

Продукт действительно соответствует званию решения класса enterprise за счёт наличия централизованного сервера управления, поддерживающего кластеризацию и гибкое масштабирование. Интеграция с Active Directory, разделение ролей и удобство доступа делают продукт незаменимым в сложных инфраструктурах.

Достоинства:

- Полный набор функций по криптографической защите хранимых данных, возможность шифрования дисков, каталогов и файлов.

- Возможность обмена защищёнными данными с пользователями, находящимися вне защищаемой сети, с помощью механизма контейнеров.

- Наличие двухфакторной аутентификации с применением аппаратных устройств – внешних электронных ключей.

- Возможность внедрения продукта без внесения изменений в действующие бизнес-процессы.

- Поддержка интеграции с Microsoft Active Directory.

- Прозрачность работы продукта для пользователей, не требующая их вовлечения в процесс управления средством защиты.

- Гибкая политика лицензирования, возможность выбора требуемого дополнительного функционала.

- Наличие сертификата ФСТЭК России и присутствие в едином реестре российских программ.

Недостатки:

- Отсутствие собственного криптопровайдера и, как следствие, необходимость приобретать дополнительные криптосредства для реализации шифрования в соответствии с требованиями российского законодательства.

- Отсутствие агентов под операционные системы, отличные от Windows.

Источник

Система

защиты конфиденциальной информации

Secret Disk разработана компанией Aladdin при

участии фирмы АНКАД и предназначена

для широкого круга пользователей

компьютеров: руководителей, менеджеров,

бухгалтеров, аудиторов, адвокатов, т.

е. всех тех, кто должен заботиться о

защите личной или профессиональной

информации.

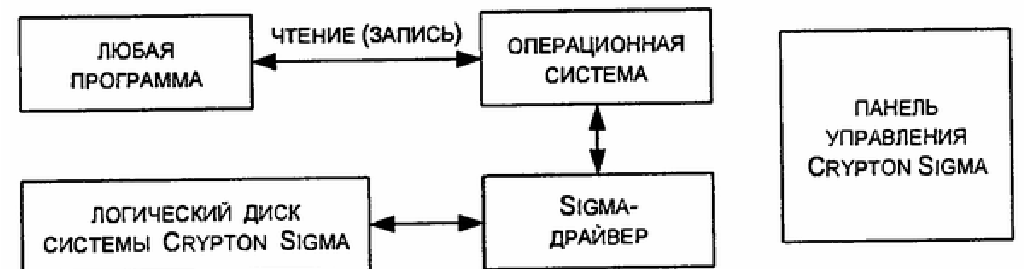

При установке

системы Secret Disk на компьютере создаются

новые логические диски, при записи на

которые информация автоматически

шифруется, а при чтении-расшифровывается.

Работа с секретными дисками совершенно

незаметна и равносильна встраиванию

шифрования во все запускаемые приложения

(например, бухгалтерскую программу,

Word, Excel и т.п.).

В

системе Secret Disk используется смешанная

программно-аппаратная схема защиты с

возможностью выбора, соответствующего

российским нормативным требованиям

криптографического алгоритма ГОСТ